Здесь представлено пошаговое руководство, как автоматизировать инкрементное резервное копирование файлов с помощью утилиты rsync (remote synchronization). В этой статье мы расскажем, почему важно выполнять резервное копирование, что из себя представляет утилита rsync и какие у нее есть преимущества. Мы подробнее поговорим про облачное хранилище данных Hetzner Storage Box, и о том, как использовать rsync на backup-сервере Hetzner Storage Box.

Содержание:

- Коротко про резервное копирование данных

- Что такое утилита rsync (remote synchronization)

- Что такое облачное хранилище данных Hetzner Storage Box

- Настройка авторизации по ключам в Hetzner Storage Box

- Написание скрипта для резервного копирования файлов

- Запуск планировщика для выполнения резервной копии автоматически

- Выводы

Коротко про резервное копирование данных

В современном мире главную ценность представляет информация. И ее утрата может привести к различным негативным последствиям, как для конкретного пользователя, так и для бизнеса в целом. Если Вы не хотите потерять свои данные или позволить хакерам их украсть, то важно уметь создавать резервные копии. в частности, необходимо делать как копию всей системы, так и отдельных данных. И сегодня мы поговорим о том, как копировать различные пользовательские файлы.

Что такое утилита rsync

Утилита rsync (remote synchronization) позволяет эффективно выполнять синхронизацию файлов и каталогов в двух местах. При этом она минимально использует трафик и может использовать кодирование для повышения безопасности. Утилита rsync идеально подходит для резервного копирования пользовательских данных. Кроме того, в ней можно использовать инкрементное резервное копирование файлов. То есть она копирует только новые файлы или те, которые обновились.

Что такое облачное хранилище данных Hetzner Storage Box

Storage Box представляет собой гибкое онлайн-хранилище от Hetzner. Оно отличается относительно невысокой стоимостью и широким функционалом. В частности, Storage Box предоставляет доступ по FTP / FTPS, WebDAV, SFTP / SCP, SAMBA / CIFS. А также дает возможность использовать SSH / rsync / BorgBackup.

Настройка авторизации по ключам в Hetzner Storage Box

Генерируем ключи для беcпарольного доступа:

Пример вывода:

Преобразовываем сгенерированный ключ в формат RFC4716:

Создаем authorized_keys файл:

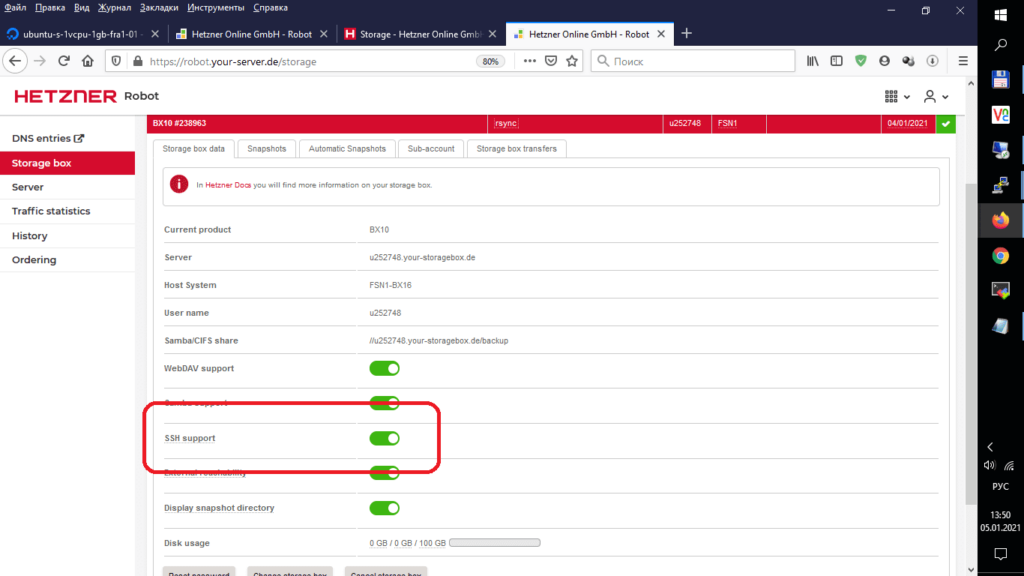

Включаем доступ к хранилищу по SSH:

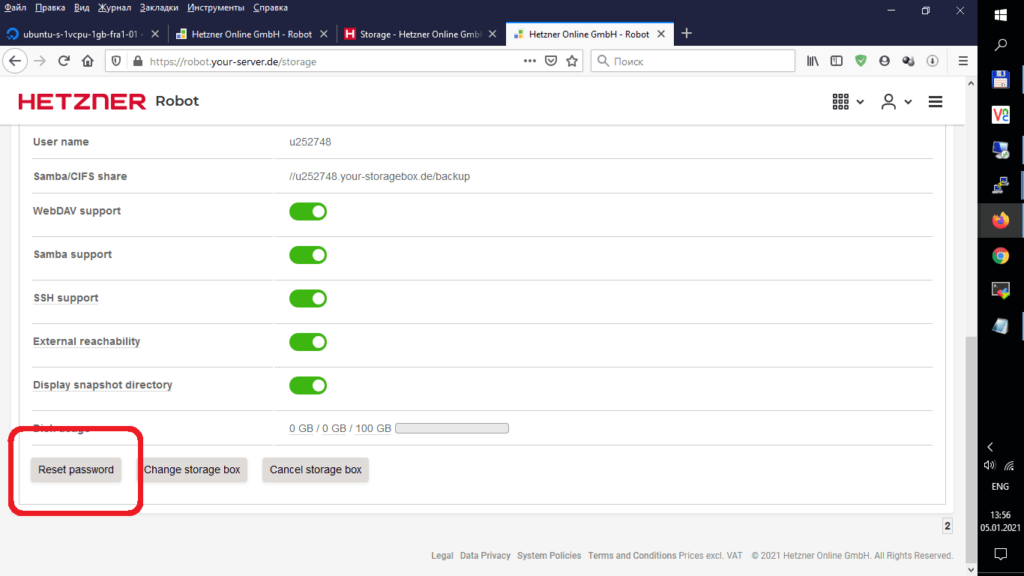

Сбрасываем пароль доступа к хранилищу:

Закачиваем файл с ключами на удаленное хранилище Storage Box:

Пример для моего хранилища:

Пример вывода:

Далее проверяем нашу работу. У Вас должно получаться заходить в хранилище уже без пароля, по ключу:

Пример вывода:

Написание скрипта для резервного копирования файлов

Создадим скрипт для резервного копирования:

В нем должно быть следующее содержимое:

Делаем файл исполняемым:

Читайте также: Rsync (Remote Sync): 10 практических примеров использования команды Rsync в Linux.

Запуск планировщика для выполнения резервной копии автоматически

Чтобы запустить планировщик, вводим следующую команду:

Пример содержимого:

Читайте также: 11 примеров настройки выполнения регулярных задач с помощью Cron в Linux.

Выводы

Таким образом мы справились с поставленной задачей — выполнили автоматическое резервное копирование пользовательских данных при помощи утилиты rsync в Hetzner Storage Box. Теперь Вы сможете без труда защитить свои данные от злоумышленников и случайной утраты.

Спасибо за время, уделенное на прочтение статьи!

Если возникли вопросы, задавайте их в комментариях.

Подписывайтесь на обновления нашего блога и оставайтесь в курсе новостей мира инфокоммуникаций!

Чтобы знать больше и выделяться знаниями среди толпы IT-шников, записывайтесь на курсы Cisco, курсы по кибербезопасности, полный курс по кибербезопасности, курсы DevNet / DevOps (программируемые системы) от Академии Cisco, курсы Linux от Linux Professional Institute на платформе SEDICOMM University (Университет СЭДИКОММ).

Курсы Cisco, Linux, кибербезопасность, DevOps / DevNet, Python с трудоустройством!

- Поможем стать экспертом по сетевой инженерии, кибербезопасности, программируемым сетям и системам и получить международные сертификаты Cisco, Linux LPI, Python Institute.

- Предлагаем проверенную программу с лучшими учебниками от экспертов из Cisco Networking Academy, Linux Professional Institute и Python Institute, помощь сертифицированных инструкторов и личного куратора.

- Поможем с трудоустройством и стартом карьеры в сфере IT — 100% наших выпускников трудоустраиваются.

- Проведем вечерние онлайн-лекции на нашей платформе.

- Согласуем с вами удобное время для практик.

- Если хотите индивидуальный график — обсудим и реализуем.

- Личный куратор будет на связи, чтобы ответить на вопросы, проконсультировать и мотивировать придерживаться сроков сдачи экзаменов.

- Всем, кто боится потерять мотивацию и не закончить обучение, предложим общение с профессиональным коучем.

- отредактировать или создать с нуля резюме;

- подготовиться к техническим интервью;

- подготовиться к конкурсу на понравившуюся вакансию;

- устроиться на работу в Cisco по специальной программе. Наши студенты, которые уже работают там: жмите на #НашиВCisco Вконтакте, #НашиВCisco Facebook.