Рассмотрим, как настроить манипулирование маршрутами BGP на основании атрибута AS_PATH. BGP (Border Gateway Protocol) — протокол динамической маршрутизации, который является бесклассовым и относится к категории протоколов внешней маршрутизации (Exterior Gateway Protocol, EGP) по вектору пути (Path vector). Настройка фильтрации маршрутов BGP на основании атрибута AS_PATH рассмотрена в этой статье.

Содержание:

Топология

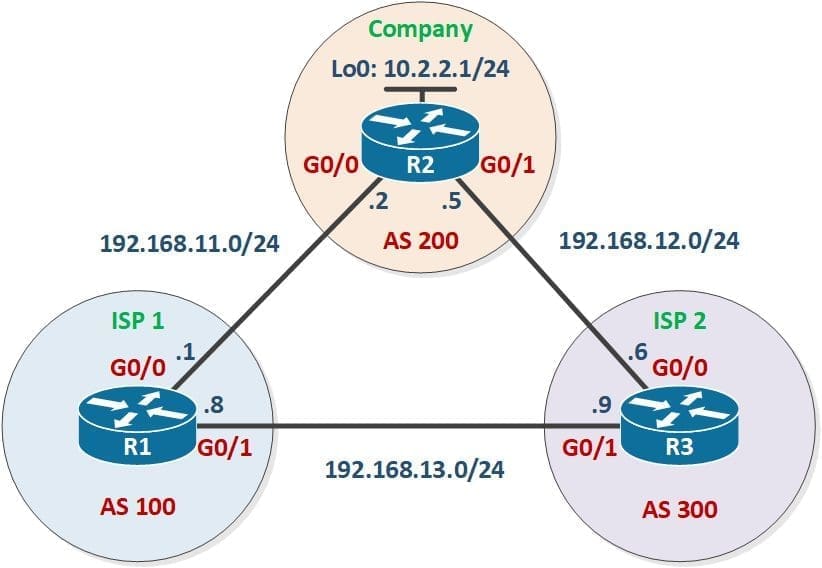

Исследуемая топология состоит из трех маршрутизаторов Cisco 1941 с образом Cisco IOS Release 15.4 IP Base. Допускается использование маршрутизаторов других моделей, а также других версий операционной системы Cisco IOS. В зависимости от модели устройства и версии Cisco IOS доступные команды и результаты их выполнения могут отличаться от тех, которые показаны в этой статье.

Схема топологии следующая:

Сценарий

Локальная сеть компании Company подключена к Интернету через двух провайдеров (ISP 1 и ISP 2) с целью резервирования. В соответствии с политиками маршрутизации ISP 1, трафик в сеть 192.168.13.0/24 не должен проходить через AS 100. Поэтому чтобы как-то повлиять на выбор маршрута к данной сети на пограничном маршрутизаторе Company, было принято решение настроить манипулирование атрибутом AS_PATH. Таким образом, маршрутизатор Company делает свой выбор маршрута в сеть 192.168.13.0/24 в пользу провайдера ISP2.

Настройки маршрутизатора ISP1

Настройки маршрутизатора Company

Настройки маршрутизатора ISP2

Настройка Border Gateway Protocol

Настроим BGP на обычную работу, идентифицируем работу соседей и объявляем сеть loopback маршрутизатора Company.

ISP1:

Company:

ISP2:

Убедимся, что маршрутизаторы установили соответствующие соседские отношения, выполнив команду show ip bgp neighbors на маршрутизаторе Company:

Атрибут AS_PATH для манипулирования маршрутов

Сложно повлиять на другие автономные системы, чтобы они выбирали конкретный путь для трафика, который возвращается в конкретную AS.

Если никакие инструменты выбора пути BGP не настроены на влияние направления трафика, по умолчанию используется атрибут AS_PATH (Autonomous system path), независимо от доступной пропускной способности. Один из способов, которым AS может попытаться повлиять на маршрутизацию входящего трафика — это рассылка обновлений eBGP с увеличенным атрибутом AS-path для нежелательных маршрутов.

Карта маршрутов PRETEND маршрутизатора R1 имеет только один оператор разрешения с порядковым номером 10. Для этого оператора условие соответствия — это список префиксов с указанием сети 192.168.13.0/24. Строка as-path добавляется к атрибуту AS-path маршрута, который соответствует route map. Диапазон значений варьируется от 1 до 65 535 допустимых номеров AS:

Применим настроенную карту маршрута с ключевым словом out, которое указывает, что карта применяется к информации маршрутизации, отправляемой этому соседу:

Примечание: Используйте команду clear ip bgp * out (или clear ip bgp * soft), чтобы сбросить информацию о маршрутизации.

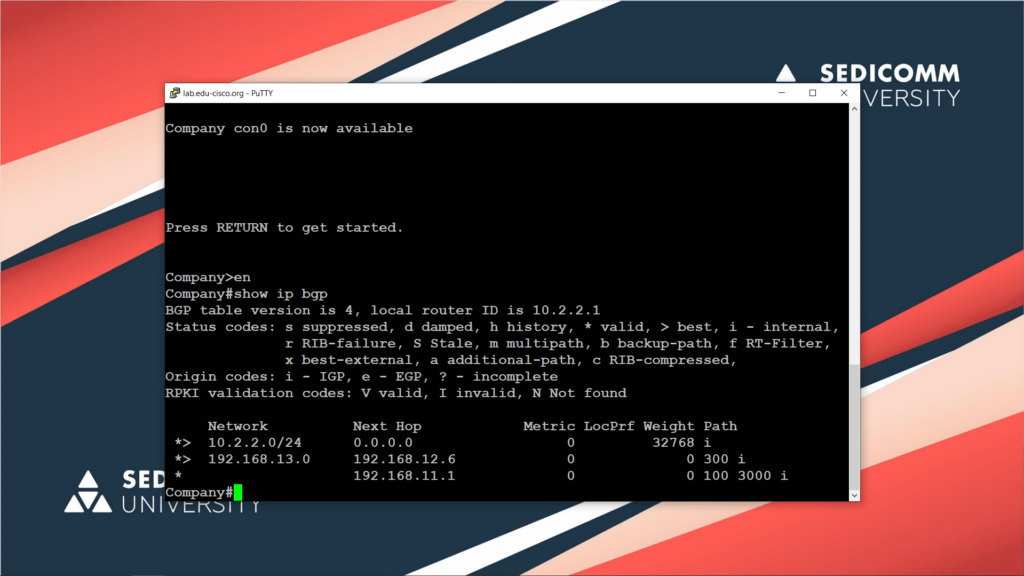

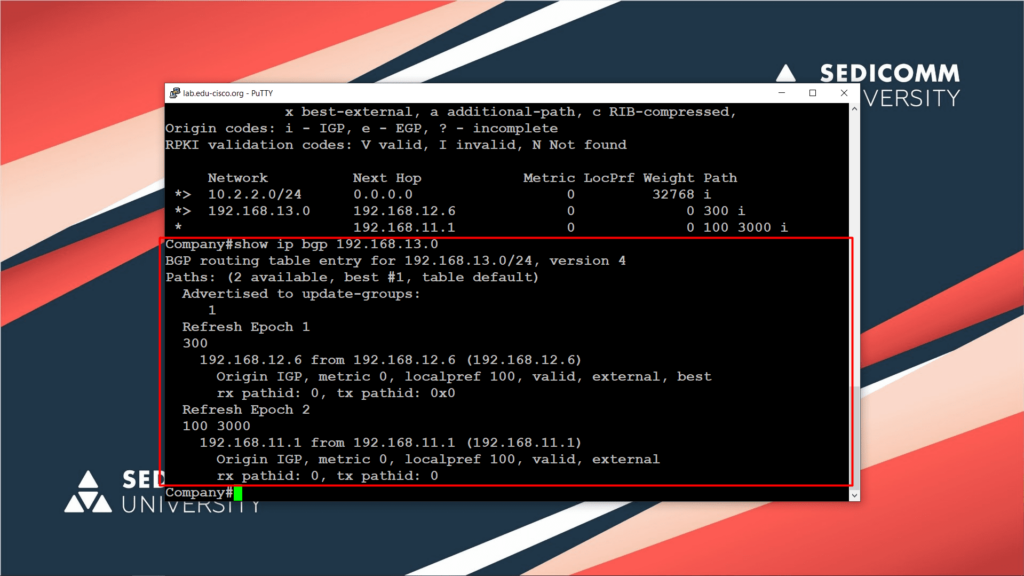

На маршрутизаторе R2 проверим таблицу BGP к сети 192.168.13.0:

Или так:

Выводы

Теперь Вы умеете настраивать манипулирование маршрутами BGP на основании атрибута AS_PATH. Спасибо за время, уделенное прочтению статьи!

Если возникли вопросы — задавайте их в комментариях.

Подписывайтесь на обновления нашего блога и оставайтесь в курсе новостей мира инфокоммуникаций!

Чтобы знать больше и выделяться знаниями среди толпы IT-шников, записывайтесь на курсы Cisco, курсы по кибербезопасности, полный курс по кибербезопасности, курсы DevNet / DevOps (программируемые системы) от Академии Cisco, курсы Linux от Linux Professional Institute на платформе SEDICOMM University (Университет СЭДИКОММ).

Курсы Cisco, Linux, кибербезопасность, DevOps / DevNet, Python с трудоустройством!

- Поможем стать экспертом по сетевой инженерии, кибербезопасности, программируемым сетям и системам и получить международные сертификаты Cisco, Linux LPI, Python Institute.

- Предлагаем проверенную программу с лучшими учебниками от экспертов из Cisco Networking Academy, Linux Professional Institute и Python Institute, помощь сертифицированных инструкторов и личного куратора.

- Поможем с трудоустройством и стартом карьеры в сфере IT — 100% наших выпускников трудоустраиваются.

- Проведем вечерние онлайн-лекции на нашей платформе.

- Согласуем с вами удобное время для практик.

- Если хотите индивидуальный график — обсудим и реализуем.

- Личный куратор будет на связи, чтобы ответить на вопросы, проконсультировать и мотивировать придерживаться сроков сдачи экзаменов.

- Всем, кто боится потерять мотивацию и не закончить обучение, предложим общение с профессиональным коучем.

- отредактировать или создать с нуля резюме;

- подготовиться к техническим интервью;

- подготовиться к конкурсу на понравившуюся вакансию;

- устроиться на работу в Cisco по специальной программе. Наши студенты, которые уже работают там: жмите на #НашиВCisco Вконтакте, #НашиВCisco Facebook.