Рассмотрим, как настроить резервирование маршрутов в BGP с помощью функции BGP Backdoor на Cisco. Опция BGP Backdoor изменяет административное расстояние eBGP, чтобы разрешить маршрутам, полученным от протоколов внутреннего шлюза IGP (RIP, OSPF или EIGRP), иметь приоритет над маршрутами eBGP для определенных сетей. Необходимость использования BGP Backdoor появляется в ситуациях, когда маршрутизатор узнает о некой сети от более чем одного протокола маршрутизации. Например, когда маршрутизатор узнает о маршруте к сети через eBGP и IGP, он всегда будет предпочитать внешний маршрут eBGP, поскольку eBGP использует административное расстояние (AD) 20. Соответственно, маршрут eBGP предпочтительнее в сравнении OSPF (110), RIP (120) или EIGRP (90).

Содержание:

Топология

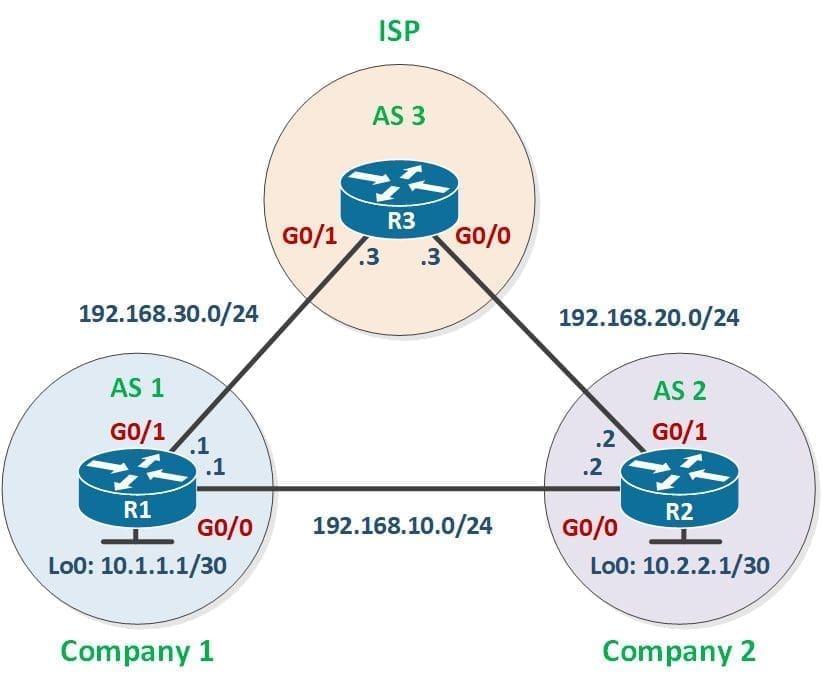

Исследуемая топология состоит из трёх маршрутизаторов (Cisco 1941 с образом Cisco IOS Release 15.2 IP Base). Допускается использование других моделей маршрутизаторов и версий программного обеспечения Cisco IOS. В зависимости от модели маршрутизатора и версии программного обеспечения Cisco IOS, доступные команды и полученные результаты могут отличаться от показанных в этой статье.

Схема топологии следующая:

Задачи

- Базовые настройки.

- Настройка OSPF и BGP.

- Применение функции backdoor.

- Проверка настроек.

Настройки маршрутизатора R1

Настройки маршрутизатора R2

Настройки маршрутизатора R3

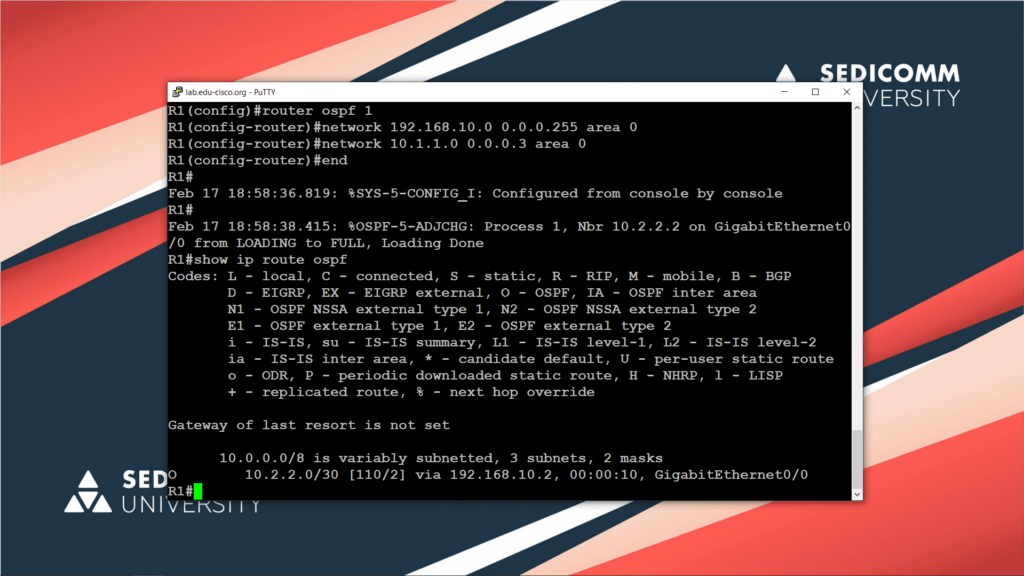

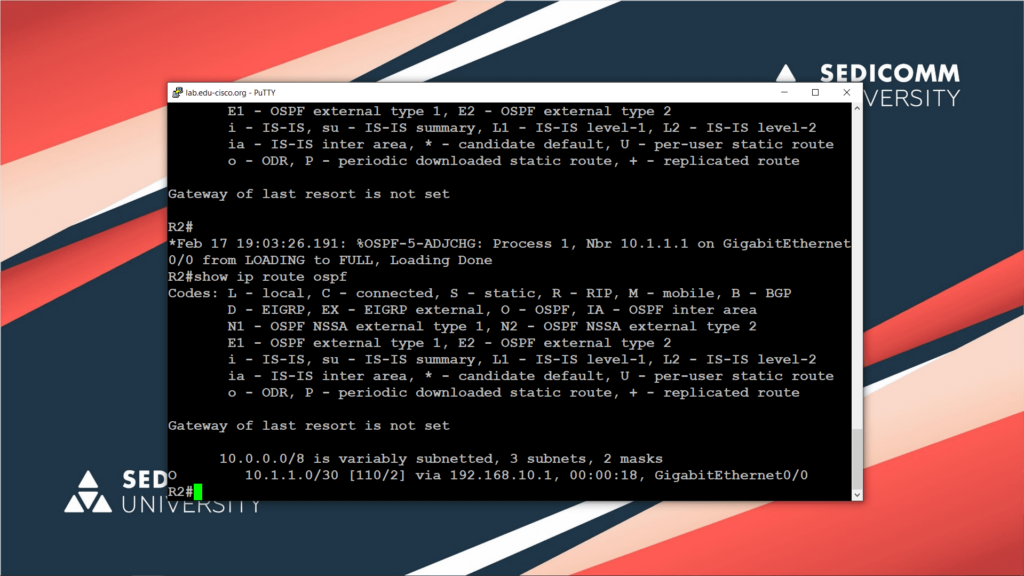

Настройка OSPF

Для начала настроим OSPF на R1 и R2 для обмена сетями loopback и объявляем общую сеть:

Маршрутизатор R1:

Маршрутизатор R2:

Проверим таблицы маршрутизации R1 и R2, чтобы убедиться, объявилась ли сеть соседа OSPF:

Маршрутизатор R1:

Маршрутизатор R2:

Настройка BGP

Настроим BGP на обычную работу, идентифицируем работу соседей BGP и объявляем сети loopback:

Маршрутизатор R1:

Маршрутизатор R2:

Маршрутизатор R3:

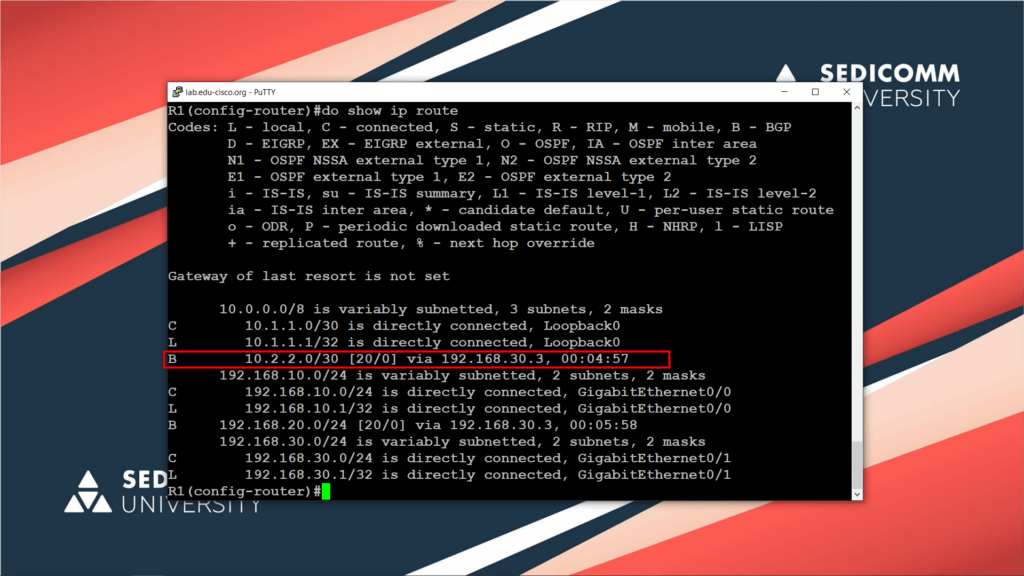

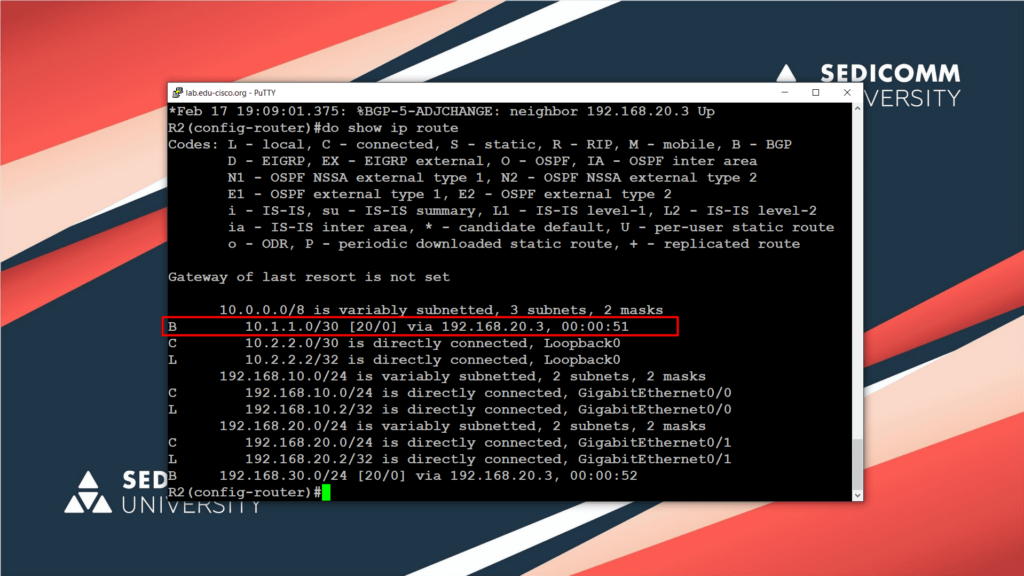

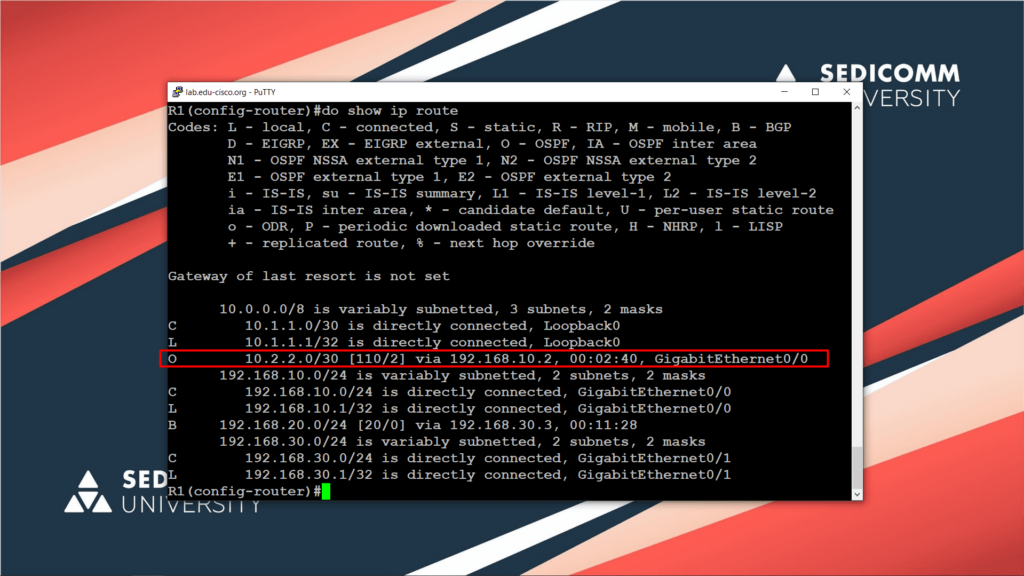

Проверим таблицы маршрутизации R1 и R2:

Маршрутизатор R1:

Маршрутизатор R2:

Теперь маршрутизаторы R1 и R2 настроены на использование eBGP с R3, они рассылают те же самые префиксы, что и в OSPF. Это создает некоторую проблему. Можно заметить, что R1 узнает о сети 10.2.2.0/30 через BGP(R3) и OSPF(R2). Поскольку eBGP имеет более низкий (таким образом, лучший) AD, он установил этот путь в своей таблице маршрутизации, как лучший для достижения этой сети. То же самое относится к R2 для сети 10.1.1.0/30.

На маршрутизаторе R2 с помощью команды traceroute проверим, через какие промежуточные устройства проходит маршрут, достигая сети назначения R1:

Можно отметить, что на данный момент маршрутизатор R2 использует R3 для достижения сети loopback R1. Это происходит потому, что AD eBGP равно 20, тогда как OSPF имеет AD 110.

Резервирование маршрута опцией BGP backdoor

При использовании опции backdoor для указанной сети маршрутизатор будет использовать значение local AD (по умолчанию устанавливается 200) для маршрутов полученных по eBGP.

Синтаксис команды c опцией backdoor:

AD не влияет на алгоритм выбора пути в BGP, но влияет на процесс записи этих маршрутов, полученных по BGP, в таблицу маршрутизации. Маршрутизатор не будет анонсировать указанную сеть по BGP.

Выполним команду в режиме конфигурации процесса маршрутизации BGP:

Маршрутизатор R1:

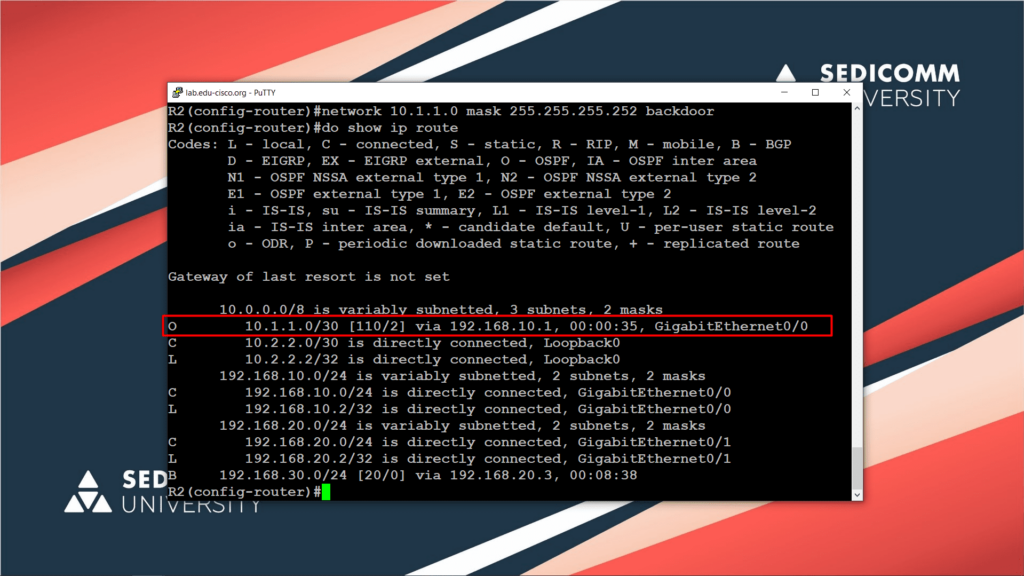

Маршрутизатор R2:

Примечание: чтобы убедиться, что настроенные политики вступили в силу, используйте команду clear ip bgp *; Также данная команда поможет восстановить прежние отношения BGP между тремя маршрутизаторами.

Проверим, какие изменения произошли в таблицах маршрутизации обоих маршрутизаторов:

Маршрутизатор R1:

Маршрутизатор R2:

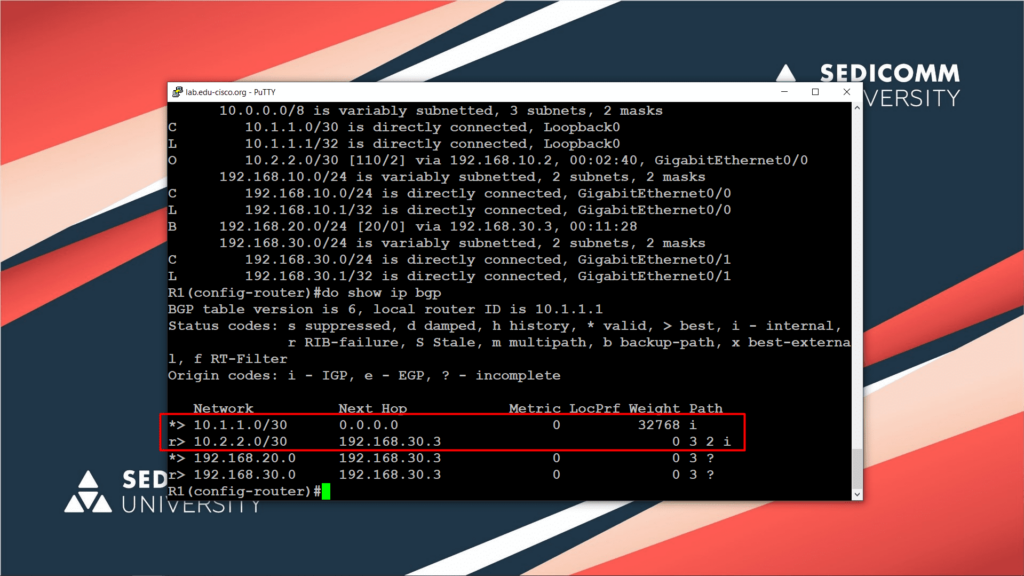

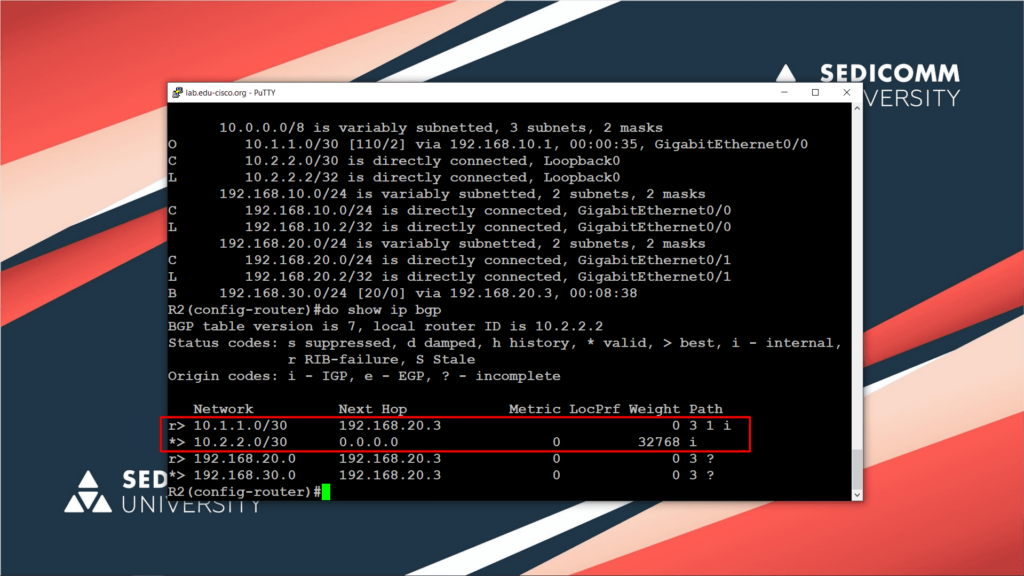

Теперь маршрутизаторы выбирают маршрут OSPF, как лучший для достижения сети. Но префиксы все ещё находятся в BGP, это можно проверить с помощью команды show ip bgp:

Маршрутизатор R1:

Маршрутизатор R2:

Проверим, сколько промежуточных устройств встречаются на пути сейчас:

Можно отметить, что маршрут напрямую идёт от R2 к R1. Промежуточные устройства по пути отсутствуют. Это значит, что для достижения сети назначения R2 использовал маршрут OSPF с AD 110.

Также может возникнуть ситуация, что маршрут OSPF станет недоступным, в таком случае для прохождения трафика будет использоваться маршрут eBGP. Для примера смоделируем такую ситуацию, отключив интерфейс на R1:

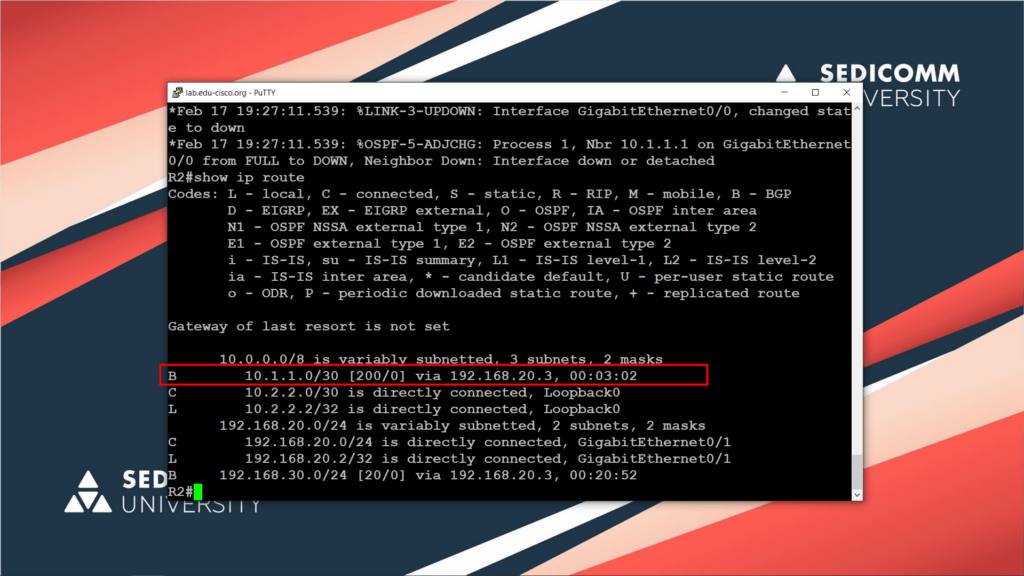

Выключение интерфейса приведет к тому, что смежность OSPF выйдет из строя. Проверим таблицу маршрутизации R2:

Теперь маршрутизатор R2 видит в своей таблице единственный возможный маршрут к сети 10.1.1.0/30 — и это BGP маршрут. Проверим, так ли это:

Вывод команды показывает, что для достижения сети 10.1.1.0/30 был использован маршрут BGP.

Выводы

Спасибо за уделенное время на прочтение статьи. Теперь Вы умеете настраивать резервирование маршрутов (BGP Backdoor) на маршрутизаторе Cisco.

Если возникли вопросы — задавайте их в комментариях.

Подписывайтесь на обновления нашего блога и оставайтесь в курсе новостей мира инфокоммуникаций!

Чтобы знать больше и выделяться знаниями среди толпы IT-шников, записывайтесь на курсы Cisco, курсы по кибербезопасности, полный курс по кибербезопасности, курсы DevNet / DevOps (программируемые системы) от Академии Cisco, курсы Linux от Linux Professional Institute на платформе SEDICOMM University (Университет СЭДИКОММ).

Курсы Cisco, Linux, кибербезопасность, DevOps / DevNet, Python с трудоустройством!

- Поможем стать экспертом по сетевой инженерии, кибербезопасности, программируемым сетям и системам и получить международные сертификаты Cisco, Linux LPI, Python Institute.

- Предлагаем проверенную программу с лучшими учебниками от экспертов из Cisco Networking Academy, Linux Professional Institute и Python Institute, помощь сертифицированных инструкторов и личного куратора.

- Поможем с трудоустройством и стартом карьеры в сфере IT — 100% наших выпускников трудоустраиваются.

- Проведем вечерние онлайн-лекции на нашей платформе.

- Согласуем с вами удобное время для практик.

- Если хотите индивидуальный график — обсудим и реализуем.

- Личный куратор будет на связи, чтобы ответить на вопросы, проконсультировать и мотивировать придерживаться сроков сдачи экзаменов.

- Всем, кто боится потерять мотивацию и не закончить обучение, предложим общение с профессиональным коучем.

- отредактировать или создать с нуля резюме;

- подготовиться к техническим интервью;

- подготовиться к конкурсу на понравившуюся вакансию;

- устроиться на работу в Cisco по специальной программе. Наши студенты, которые уже работают там: жмите на #НашиВCisco Вконтакте, #НашиВCisco Facebook.