Рассмотрим, что такое граница доверия (trust boundary) и как настроить её на коммутаторах Cisco. В основном это означает, какому устройству будем доверять маркировку пакетов и кадров Ethernet, входящих в сеть. Если в сети используются IP-телефоны, их можно применить для маркировки, далее настроить коммутатор на доверие к трафику с IP-телефона. Если IP-телефоны отсутствуют или к ним «нет доверия», также можно настроить маркировку на коммутаторе.

Содержание:

- Примеры границы доверия

- Настройка границы доверия на коммутаторе Cisco

- Настройка границы доверия для IP-телефона Cisco

- Выводы

Примеры границы доверия

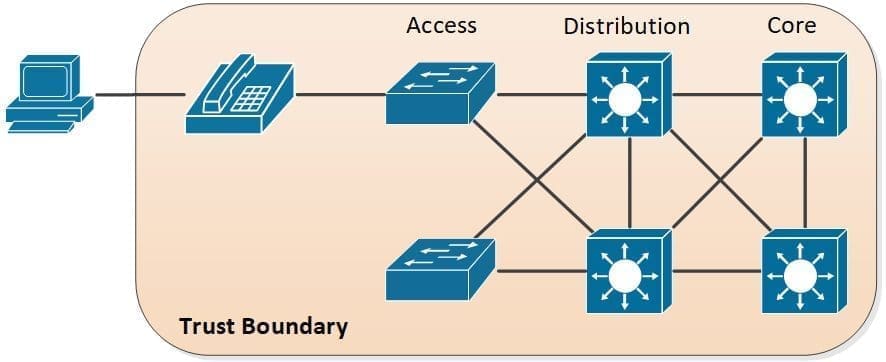

Пример №1

Далее представлены различные типы границы доверия QoS:

В примере выше граница доверия находится на IP-телефоне Cisco. Это означает, что никакие пакеты или кадры Ethernet больше не будут маркироваться на коммутаторе уровня доступа (access layer), поскольку IP-телефон будет маркировать весь трафик. Обратите внимание, что компьютер находится за пределами границы доверия QoS. Можно промаркировать весь трафик компьютера на IP-телефоне, если потребуется.

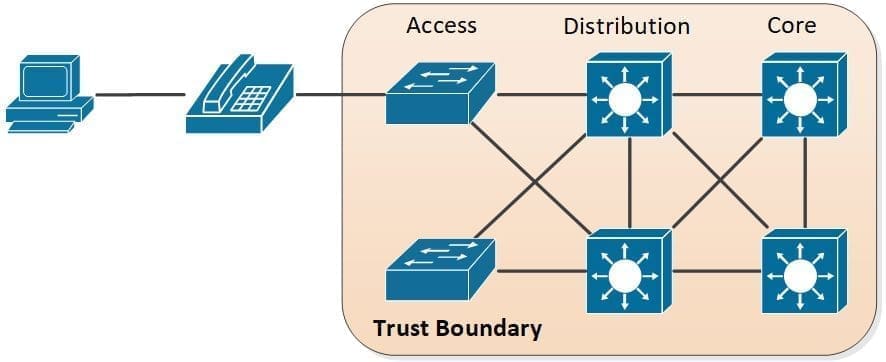

Пример №2

В данном примере «нет доверия» к маркировке, которую IP-телефон отправляет коммутатору уровня доступа. Это означает, что на коммутаторах уровня доступа будет выполнена классификация и маркировка трафика.

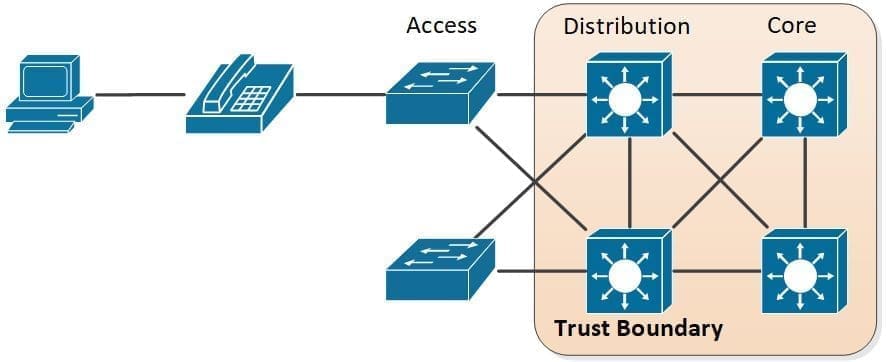

Пример №3

В примере выше можно увидеть, что «нет доверия» до границы с коммутатором уровня распределения (distribution layer). Такой вариант встречается редко, но он возможен. Например, «нет доверия» к коммутаторам уровня доступа (access layer) из-за внешнего управления, и необходимо игнорировать сделанную ими маркировку пакетов или кадров Ethernet.

Настройка границы доверия на коммутаторе Cisco

Для примеров настройки границы доверия (trust boundary) будет использоваться Cisco Catalyst 3560. Прежде чем что-то делать с QoS, не забываем сначала включить его глобально на коммутаторе:

Примечание: Обязательно нужно помнить, что как только QoS (Quality of Service) включается на коммутаторе, он стирает маркировку всех полученных пакетов.

Чтобы предотвратить это, используется следующая команда:

Далее посмотрим на результаты выполнения первой команды show mls qos interface — настройку QoS для интерфейса. Вывод команды показывает, есть ли доверие к маркировке пакетов или кадров на интерфейсе:

Обратите внимание, что на данный момент на коммутаторе не настроена схема маркировки (not trusted). Это значение настроено по умолчанию на коммутаторах Cisco. Можно настроить схему маркировки пакетов на основе значения DSCP, кадров на значении CoS (Class of Service) или доверять IP-телефону. На интерфейсе введем команду mls qos trust cos, чтобы убедиться, что коммутатор доверяет значению CoS всех кадров, входящих в этот интерфейс:

Проверим настройку:

По умолчанию коммутатор перезапишет значение DSCP пакета внутри кадра в соответствии с преобразованием cos-to-dscp «CoS в DSCP». Чтобы предотвратить это, на интерфейсе используется следующая команда:

Ключевое слово pass-through гарантирует, что коммутатор не перезапишет значение DSCP. Помимо значения CoS также можно доверять значению DSCP:

Благодаря команде mls qos trust dscp коммутатор не будет доверять значению CoS, а будет доверять лишь значениям DSCP пакетов, поступающих на интерфейс:

Доверие к CoS или значению DSCP на интерфейсе установит границу доверия (trust boundary) на уровне коммутатора.

Настройка границы доверия для IP-телефона Cisco

Далее будем устанавливать границу доверия для IP-телефона Cisco. Для этого используем команду mls qos trust device cisco-phone, чтобы указать коммутатору доверять всем значениям CoS, которые он получает от IP-телефона Cisco:

Проверяем настройку:

Чтобы коммутатор различал разницу между IP-телефоном Cisco и другим поставщиком, используется CDP (Cisco Discovery Protocol) — «протокол обнаружения Cisco». Теперь коммутатор доверяет значению CoS IP-телефона Cisco. Но как быть с компьютером, находящимся за ним? Приведённая далее команда перезапишет значение CoS всех кадров Ethernet, полученных от компьютера, который находится за IP-телефоном. Значение CoS необходимо установить самостоятельно (0-7):

Также можно доверять значениям CoS в кадрах Ethernet, которые отправляет компьютер:

Приведенные выше команды позволяют доверять трафику, исходящему с компьютера. Но если трафик не промаркирован, также можно перемаркировать пакеты и кадры Ethernet на коммутаторе. Используем команду mls qos cos, чтобы установить значение CoS самостоятельно (0-7). В примере установим значение CoS 4 для всех нетегированных кадров:

Любой уже маркированный кадр не будет перемаркирован данной командой:

В выводе команды можно увидеть, что CoS по умолчанию равен 4, но override (переопределение / перемаркировка) отключен. Маркировка кадров Ethernet с помощью этой команды полезна, когда имеется компьютер или сервер, который не может промаркировать свой собственный трафик. В случае, если кадр Ethernet уже имеет значение CoS, но есть необходимость перемаркировать его, используется следующая команда:

Используем ключевое слово override, чтобы указать коммутатору отмечать весь трафик. Если коммутатор получает кадры Ethernet, которые уже имеют значение CoS, они будут перемаркированы значением CoS, которое было настроено ранее:

Перемаркировка включена. В результате все промаркированные и непромаркированные кадры Ethernet будут иметь значение CoS, равное 4. Данной настройки достаточно для того, чтобы доверять CoS, DSCP или IP-телефону Cisco и (пере)маркировать свой трафик.

Выводы

Теперь Вы умеете настраивать границу доверия (trust boundary) QoS на коммутаторах Cisco. Спасибо за уделенное время на прочтение статьи!

Если возникли вопросы, задавайте их в комментариях.

Подписывайтесь на обновления нашего блога и оставайтесь в курсе новостей мира инфокоммуникаций!

Чтобы знать больше и выделяться знаниями среди толпы IT-шников, записывайтесь на курсы Cisco, курсы по кибербезопасности, полный курс по кибербезопасности, курсы DevNet / DevOps (программируемые системы) от Академии Cisco, курсы Linux от Linux Professional Institute на платформе SEDICOMM University (Университет СЭДИКОММ).

Курсы Cisco, Linux, кибербезопасность, DevOps / DevNet, Python с трудоустройством!

- Поможем стать экспертом по сетевой инженерии, кибербезопасности, программируемым сетям и системам и получить международные сертификаты Cisco, Linux LPI, Python Institute.

- Предлагаем проверенную программу с лучшими учебниками от экспертов из Cisco Networking Academy, Linux Professional Institute и Python Institute, помощь сертифицированных инструкторов и личного куратора.

- Поможем с трудоустройством и стартом карьеры в сфере IT — 100% наших выпускников трудоустраиваются.

- Проведем вечерние онлайн-лекции на нашей платформе.

- Согласуем с вами удобное время для практик.

- Если хотите индивидуальный график — обсудим и реализуем.

- Личный куратор будет на связи, чтобы ответить на вопросы, проконсультировать и мотивировать придерживаться сроков сдачи экзаменов.

- Всем, кто боится потерять мотивацию и не закончить обучение, предложим общение с профессиональным коучем.

- отредактировать или создать с нуля резюме;

- подготовиться к техническим интервью;

- подготовиться к конкурсу на понравившуюся вакансию;

- устроиться на работу в Cisco по специальной программе. Наши студенты, которые уже работают там: жмите на #НашиВCisco Вконтакте, #НашиВCisco Facebook.