Рассмотрим, как настроить фильтрацию трафика в пределах одной IP-сети (VLAN) с помощью инструмента VACL (VLAN Access Control List) на коммутаторе Cisco Catalyst.

Существуют разные способы фильтрации трафика на сетевых устройствах. Их общее название — списки контроля доступа (Access control lists, ACL). Те списки контроля доступа, которые реализуются на маршрутизаторе, еще иногда называемые RACL (список контроля доступа на маршрутизаторе), позволяют фильтровать трафик, проходящий от одной сети к другой. Если рассматривать случай с VLAN, то RACL фильтруют трафик, передаваемый от одной VLAN к другой. Но не в состоянии позволить контролировать трафик проходящий внутри VLAN. Пока что, но это осуществимо.

Для этого обратимся к VACL (VLAN ACL), с помощью которых появляется возможность не только разрешать или запрещать трафик в пределах одной IP-сети, но и перенаправлять его на определенный интерфейс.

Содержание:

- Топология

- Начальные настройки на коммутаторе

- Цель настройки

- Настройка VACL

- Проверка настройки

- Выводы

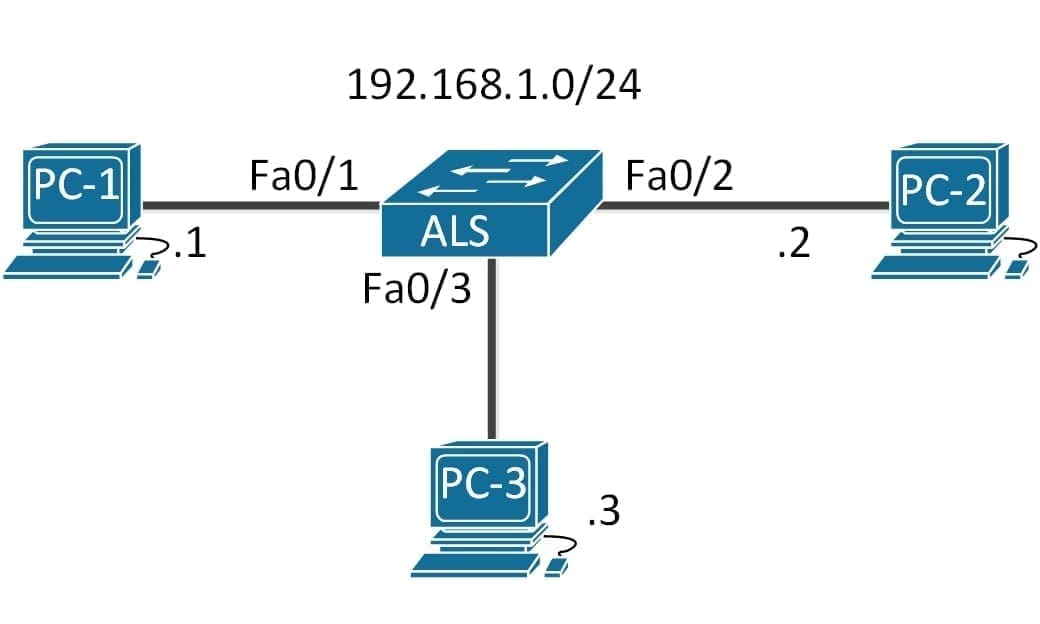

Топология

Исследуемая топология состоит из коммутатора Cisco Catalyst 3560 или 2960 с ПО Cisco IOS 15.0(2) IP Services и LAN Base соответственно. Допускается использование других коммутаторов и версий Cisco IOS.

Схема топологии следующая:

Начальные настройки на коммутаторе

Проверим связь между устройствами:

Давайте теперь перейдем к VACL.

Цель настройки

Тогда как без VACL три компьютера могут обмениваться данными без проблем, следует убедиться, что РС-1 может связываться с РС-2 и РС-3, но с условием отсутствия связи между РС-2 и РС-3.

Настройка VACL

По сути, принцип работы VACL схожий с тем, как работают дорожные карты. Это упорядоченный список правил, каждое с порядковым номером. Для каждого из этих правил нужно определить трафик в соответствии с записью «совпадение» (match), которому мы сопоставим «действие» (action), что может быть одним из следующих:

- передача (forward) — трафик обрабатывается нормально, следуя логике коммутации;

- сброс (drop) — трафик отклонен;

- перенаправление (redirect) — трафик перенаправляется в специальный интерфейс, несмотря на логику коммутации.

Шаг 1: создать ACL (классический) для определения трафика

Обратите внимание на то, что здесь ACL используется для определения конкретного трафика. Поэтому необходимо правило «разрешение» (permit) соответственно тому, что будет затребовано, будь то отклонение или разрешение, независимо от действия. В данном случае идентифицируем трафик между РС-2 и РС-3, потому нужно его заблокировать. Значит должно быть правило, разрешающее для того трафика, который подходит этому правилу:

Шаг 2: создать VACL для связи между «совпадение» и «действие»

Следовательно, приступим к созданию карты доступа VLAN (элемент, соединяющий «действие» с «совпадениями»), в основе которой два правила:

- Трафик, захваченный ACL VLAN10, должен быть «отброшен» (порядковый номер 10).

- Остальной трафик должен быть передан (порядковый номер №20).

Шаг 3: применить к VACL к нужному VLAN

Остается только применить эти правила к VLAN10

Проверка настройки

Если все прошло как планировалось, передача пакетов между РС-1 и РС-2 или между РС-1 и РС-3 должна функционировать, при том, что между РС-2 и РС-3 заблокирована.

Все работает как и планировалось. Так что мы совершили нечто невозможное для обычного ACL — настроили трафик внутри VLAN10.

Выводы

Спасибо за уделенное время на прочтение статьи. Теперь вы больше знаете о том, как настроить фильтрацию трафика внутри VLAN на коммутаторе Cisco IOS с помощью VACL!

Если возникли вопросы, задавайте их в комментариях.

Подписывайтесь на обновления нашего блога и оставайтесь в курсе новостей мира инфокоммуникаций!

Чтобы знать больше и выделяться знаниями среди толпы IT-шников, записывайтесь на курсы Cisco, курсы по кибербезопасности, полный курс по кибербезопасности, курсы DevNet / DevOps (программируемые системы) от Академии Cisco, курсы Linux от Linux Professional Institute на платформе SEDICOMM University (Университет СЭДИКОММ).

Курсы Cisco, Linux, кибербезопасность, DevOps / DevNet, Python с трудоустройством!

- Поможем стать экспертом по сетевой инженерии, кибербезопасности, программируемым сетям и системам и получить международные сертификаты Cisco, Linux LPI, Python Institute.

- Предлагаем проверенную программу с лучшими учебниками от экспертов из Cisco Networking Academy, Linux Professional Institute и Python Institute, помощь сертифицированных инструкторов и личного куратора.

- Поможем с трудоустройством и стартом карьеры в сфере IT — 100% наших выпускников трудоустраиваются.

- Проведем вечерние онлайн-лекции на нашей платформе.

- Согласуем с вами удобное время для практик.

- Если хотите индивидуальный график — обсудим и реализуем.

- Личный куратор будет на связи, чтобы ответить на вопросы, проконсультировать и мотивировать придерживаться сроков сдачи экзаменов.

- Всем, кто боится потерять мотивацию и не закончить обучение, предложим общение с профессиональным коучем.

- отредактировать или создать с нуля резюме;

- подготовиться к техническим интервью;

- подготовиться к конкурсу на понравившуюся вакансию;

- устроиться на работу в Cisco по специальной программе. Наши студенты, которые уже работают там: жмите на #НашиВCisco Вконтакте, #НашиВCisco Facebook.