Системный аудит — процесс мониторинга и записи действий в ОС Linux для обеспечения безопасности и устранения неполадок. С помощью аудита системные администраторы могут отслеживать различные события, такие как авторизация пользователей, изменение файлов, выполнение системных вызовов и так далее. Процесс аудита операционной системы Linux основан на демоне auditd.

В этой статье мы расскажем, что такое утилита auditd, и покажем, как создавать правила аудита в CentOS / RHEL Linux.

Содержание:

- Что такое auditd в Linux

- Установка инструмента auditd в CentOS / RHEL Linux

- Просмотр файла настроек auditd

- Написание правил аудита в CentOS / RHEL Linux

- Создание правил аудита с помощью auditctl

- Просмотр лог-файла аuditd

- Выводы

Что такое auditd в Linux

Демон auditd является ключевым компонентом в ОС Linux. Он предназначен для отслеживания действий в операционной системе на их соответствие различным нормативным требованиям. Основной файл настроек auditd — /etc/audit/auditd.conf. В этом документе указаны параметры утилиты auditd, такие как:

- расположение лог-файла;

- максимальный размер файла журнала;

- форматы записей аудита;

- частота ротации файлов журнала и так далее.

Демон auditd записывает все события аудитов в специальный файл журналов — /var/log/audit/audit.log. Также эта утилита имеет несколько команд, которые позволяют пользователям проводить аудит ОС:

auditctl— позволяет управлять правилами аудита;ausearch— используется для поиска событий из файлов журналов аудита на основе различных критериев;aureport— генерирует сводные отчеты на основе данных из файлов журналов аудита.

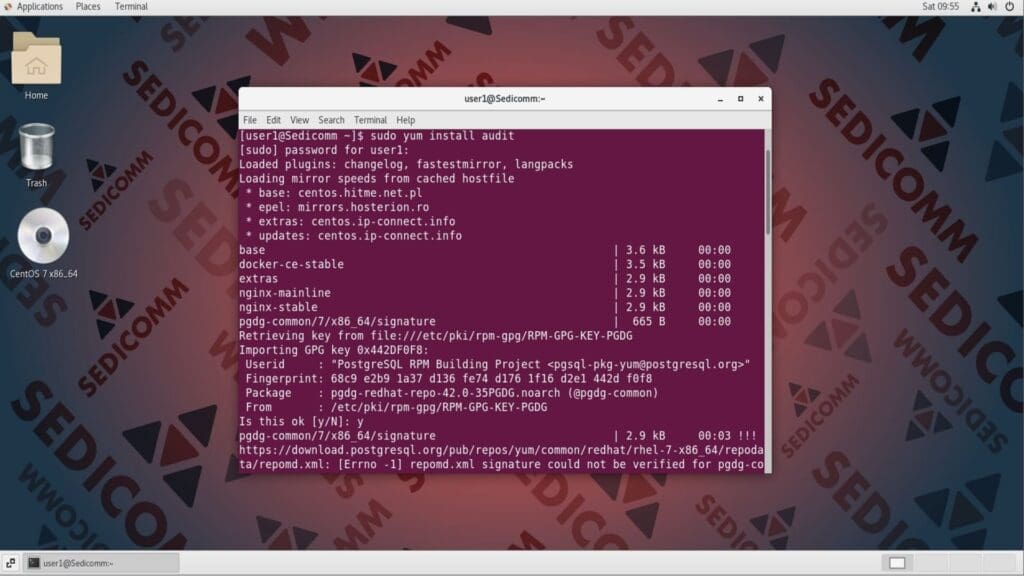

Установка инструмента auditd в CentOS / RHEL Linux

По умолчанию демон auditd установлен в дистрибутивах CentOS / RHEL Linux. Если у Вас его нет, выполните следующую команду для его установки:

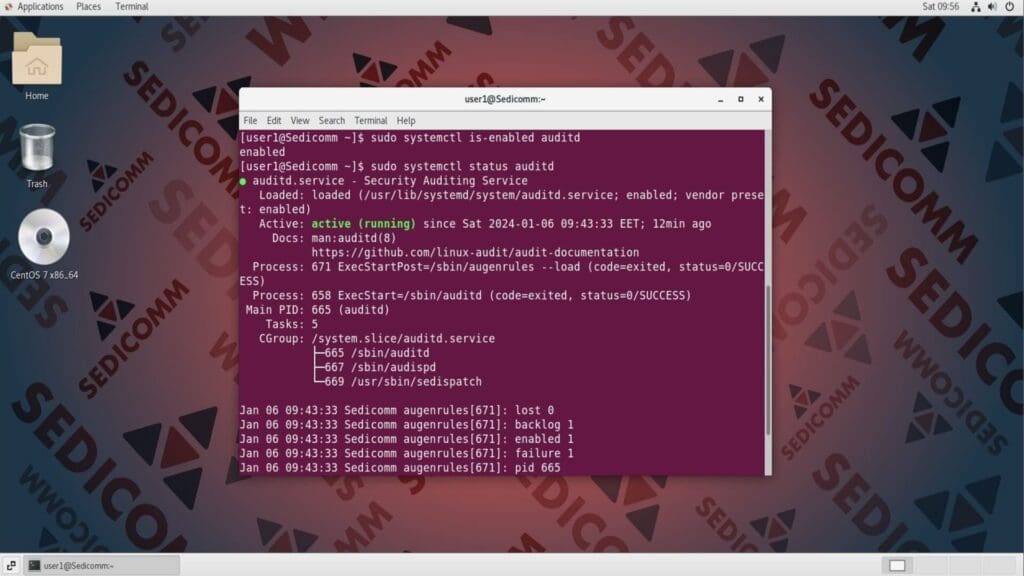

Чтобы убедиться, что установка прошла успешно, просмотрите статус утилиты auditd с помощью systemctl status:

Читайте также: Аудит системных вызовов команд с помощью autrace в CentOS / RHEL Linux.

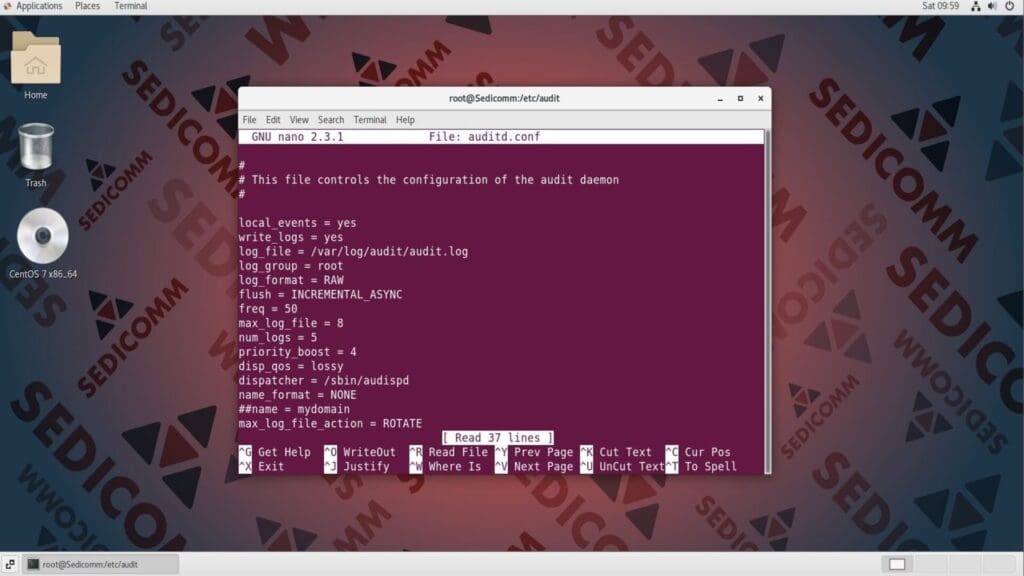

Просмотр файла настроек auditd

Как мы написали выше, утилита auditd имеет основной файл настроек /etc/audit/auditd.conf. Чтобы просмотреть содержимое этого документа, откройте его в любом текстовом редакторе (например, в nano):

Написание правил аудита в CentOS / RHEL Linux

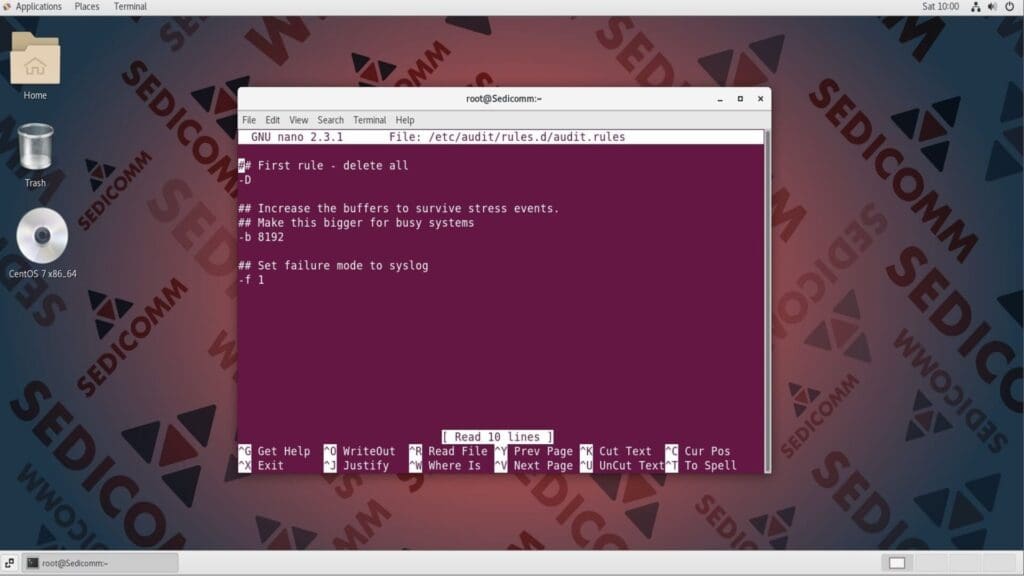

Правила аудита позволяют пользователям определять типы событий и действий, которые должны быть отслежены и зарегистрированы демоном auditd. Системные администраторы могут управлять этими правилами с помощью команды auditctl или файла /etc/audit/rules.d/audit.rules/.

Правила аудита имеют такой синтаксис:

Где представлены следующие параметры:

-S syscall— указывает системный вызов, который необходимо отслеживать;-F filter— указывает дополнительные фильтры для правила;-w path— определяет файл или каталог, который необходимо отслеживать;-p perm— определяет разрешения, которые необходимо мониторить при использовании правил наблюдения за файловой системой;-a action— указывает действие, которое необходимо предпринять для правила;-k key— задает ключевую строку, которая служит уникальным идентификатором для правила.

Читайте также: 4 способа мониторинга лог-файлов в реальном времени в Linux.

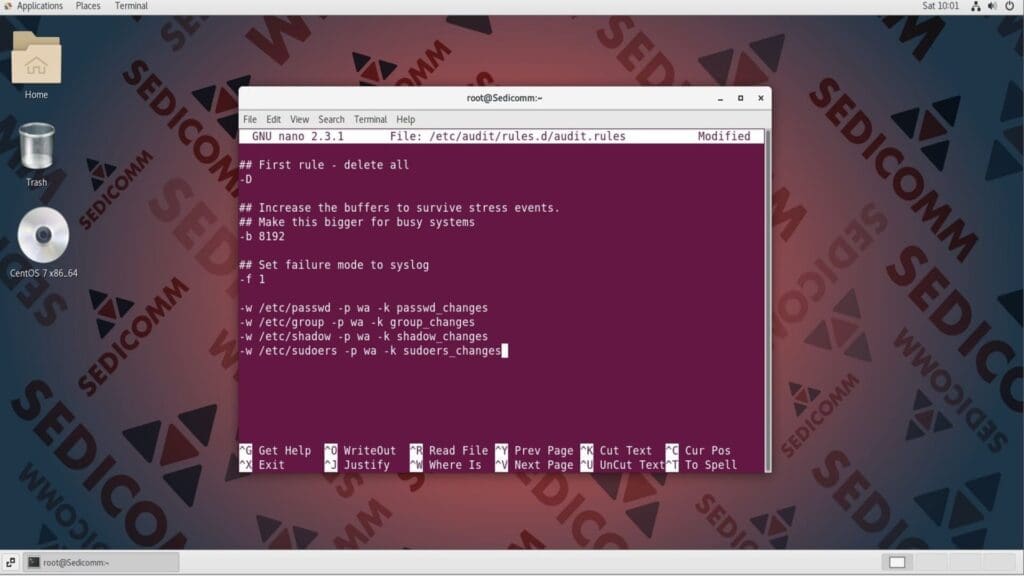

К примеру, давайте создадим несколько правил аудита. Для этого откроем в текстовом редакторе файл /etc/audit/rules.d/audit.rules:

И вставим в него следующие правила:

Эти правила настроены на генерацию событий аудита при каждом изменении критических системных файлов, связанных с учетными записями пользователей, группами, паролями и разрешениями sudo.

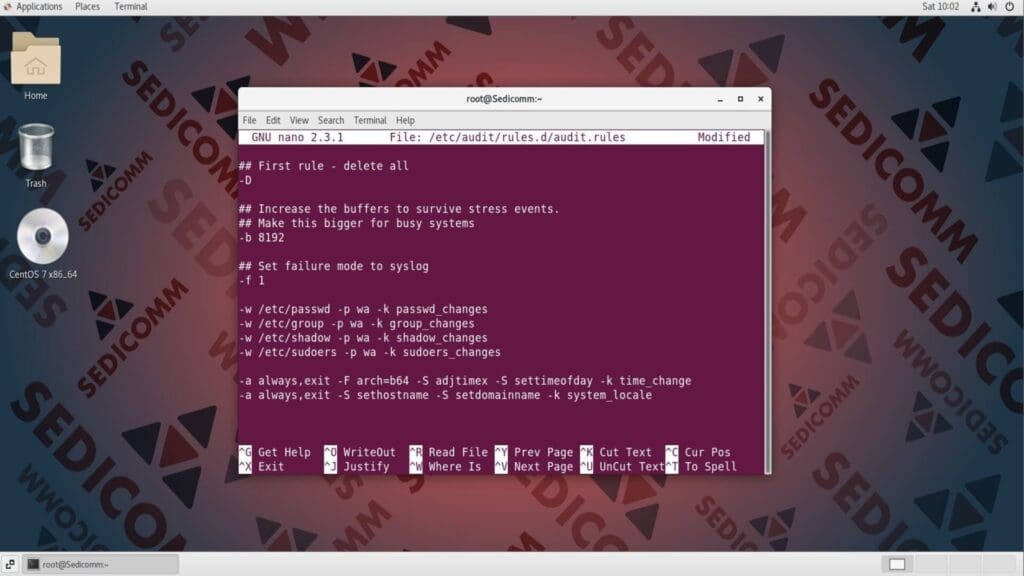

Также добавим в этот файл правила, которые будут обрабатывать системные вызовы:

Эти правила аудита предназначены для регистрации событий, связанных с корректировкой времени и изменением языка локализации операционной системы.

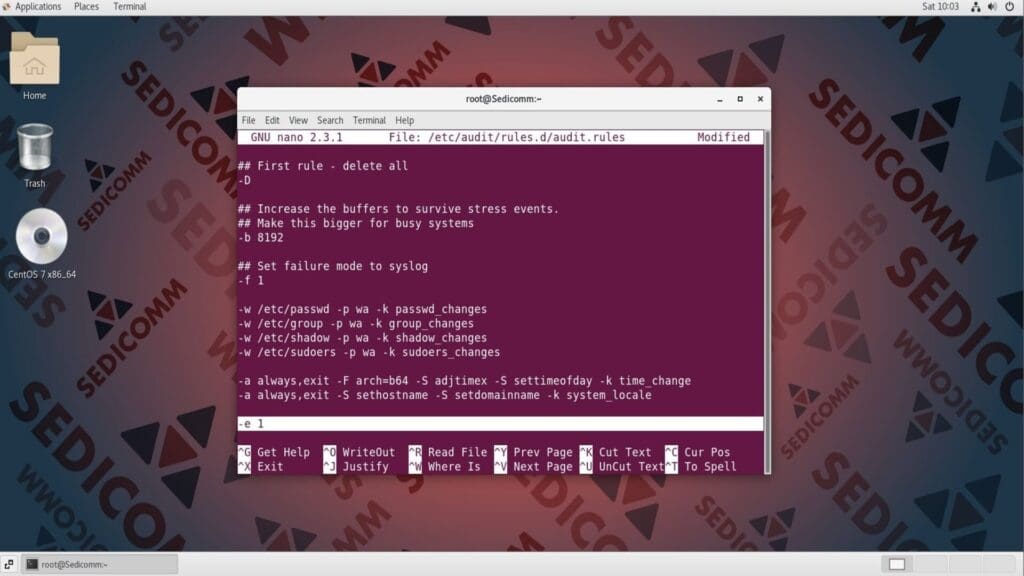

Также в конце файла можно добавить правило -e 1, которое настроено на генерацию события аудита только в том случае, если указанное условие завершается со статусом отказа:

Создание правил аудита с помощью auditctl

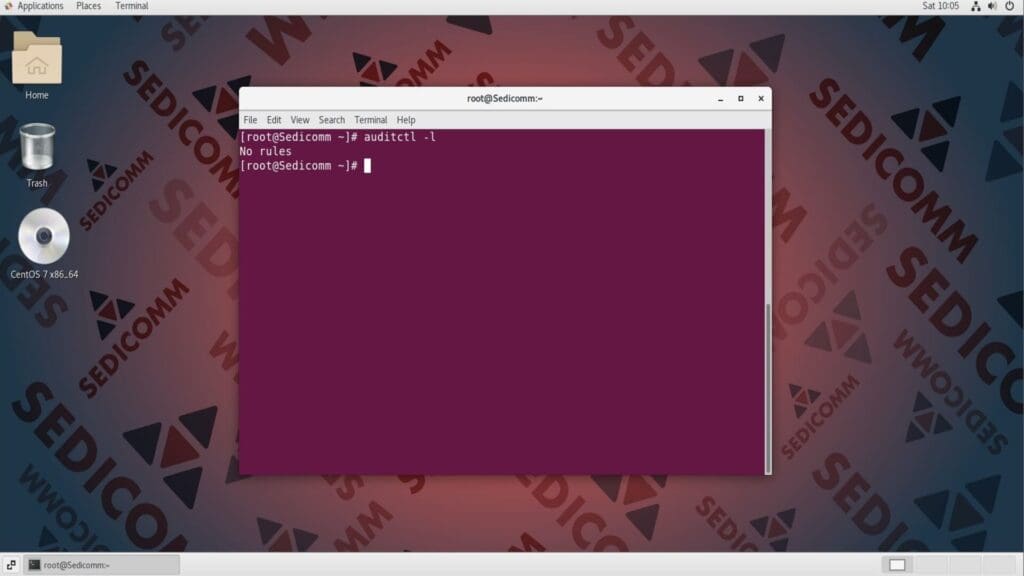

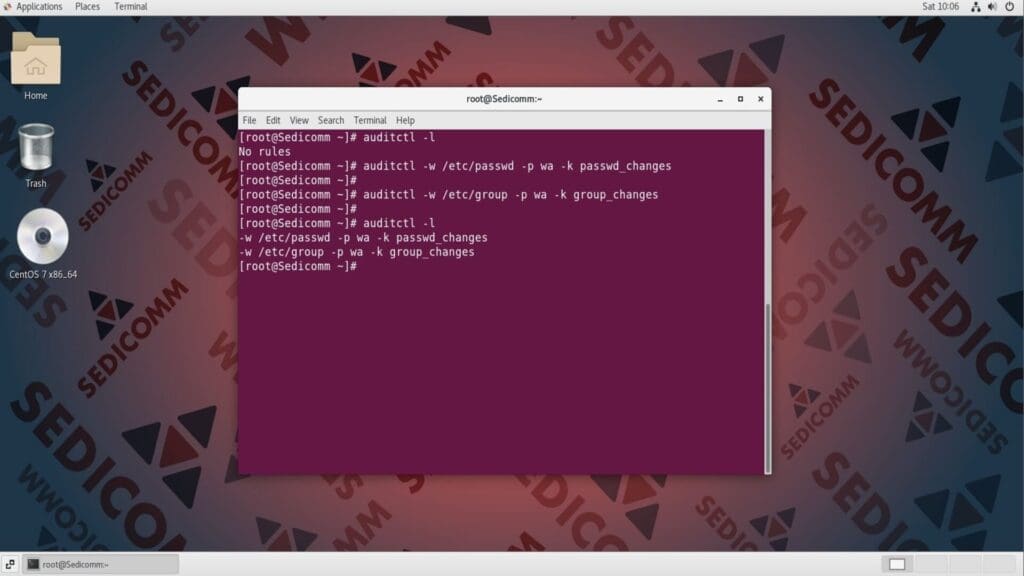

Вы также можете использовать утилиту auditctl для просмотра и управления правилами аудита. Чтобы вывести в терминале список всех загруженных правил аудита, выполните эту команду с опцией -l:

Чтобы добавить правило аудита с помощью auditctl, примените команду:

Например:

Читайте также: 12 примеров команды ss в Linux.

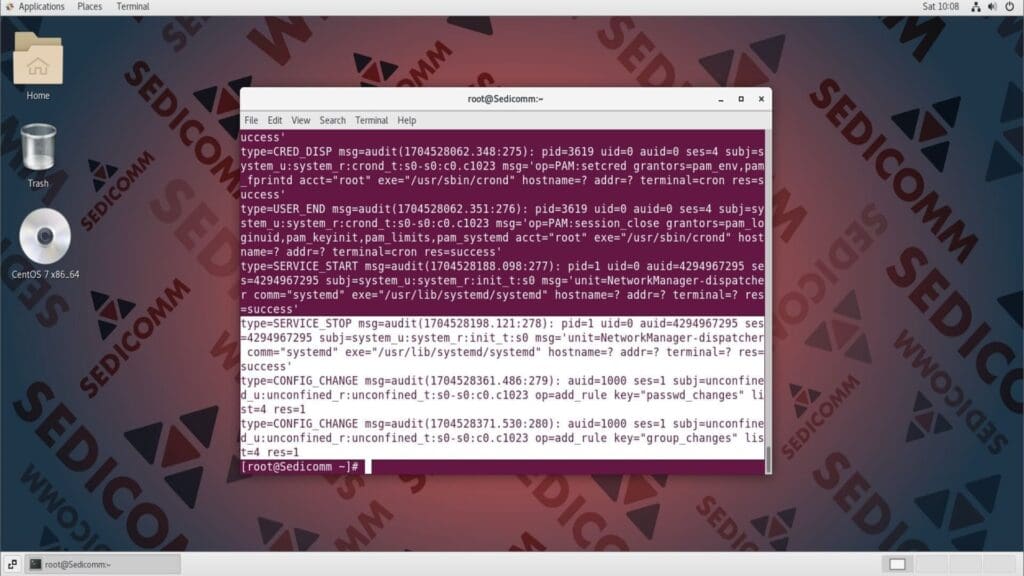

Просмотр лог-файла auditd

После того как Вы создали правила аудита, они сразу же вступили в силу и начали свою работу. Чтобы проверить, работают они или нет, Вы можете просмотреть содержимое лог-файла:

Выводы

Теперь Вы знаете, что такое демон auditd, и как его использовать для системного аудита на CentOS / RHEL Linux. Мы показали Вам, как создавать правила аудита в файле /etc/audit/rules.d/audit.rules и с помощью команды auditctl.

Спасибо за время, уделенное прочтению статьи!

Если возникли вопросы — задавайте их в комментариях.

Подписывайтесь на обновления нашего блога и оставайтесь в курсе новостей мира инфокоммуникаций!

Чтобы знать больше и выделяться знаниями среди толпы IT-шников, записывайтесь на курсы Cisco, курсы по кибербезопасности, полный курс по кибербезопасности, курсы DevNet / DevOps (программируемые системы) от Академии Cisco, курсы Linux от Linux Professional Institute на платформе SEDICOMM University (Университет СЭДИКОММ).

Курсы Cisco, Linux, кибербезопасность, DevOps / DevNet, Python с трудоустройством!

- Поможем стать экспертом по сетевой инженерии, кибербезопасности, программируемым сетям и системам и получить международные сертификаты Cisco, Linux LPI, Python Institute.

- Предлагаем проверенную программу с лучшими учебниками от экспертов из Cisco Networking Academy, Linux Professional Institute и Python Institute, помощь сертифицированных инструкторов и личного куратора.

- Поможем с трудоустройством и стартом карьеры в сфере IT — 100% наших выпускников трудоустраиваются.

- Проведем вечерние онлайн-лекции на нашей платформе.

- Согласуем с вами удобное время для практик.

- Если хотите индивидуальный график — обсудим и реализуем.

- Личный куратор будет на связи, чтобы ответить на вопросы, проконсультировать и мотивировать придерживаться сроков сдачи экзаменов.

- Всем, кто боится потерять мотивацию и не закончить обучение, предложим общение с профессиональным коучем.

- отредактировать или создать с нуля резюме;

- подготовиться к техническим интервью;

- подготовиться к конкурсу на понравившуюся вакансию;

- устроиться на работу в Cisco по специальной программе. Наши студенты, которые уже работают там: жмите на #НашиВCisco Вконтакте, #НашиВCisco Facebook.