Firewalld — инструмент управления брандмауэром в ОС Linux. Он предоставляет пользователям удобный интерфейс для встроенных в ядро функций межсетевого экрана. С помощью Firewalld пользователи могут:

- настраивать параметры сетевых интерфейсов;

- управлять портами и сетевыми службами;

- создавать правила для более детального контроля трафика и так далее.

В этой статье мы покажем базовые команды Firewalld для управления брандмауэром в Linux.

Содержание:

- Проверка состояния Firewalld

- Открытие сетевого порта

- Блокировка сетевого порта

- Разрешение и блокировка доступа к сетевым сервисам

- Настройка «белого» списка IP-адресов

- Написание правил rich rules

- Немедленное вступление в силу настроек брандмауэра

- Просмотр всех настроек брандмауэра

- Выводы

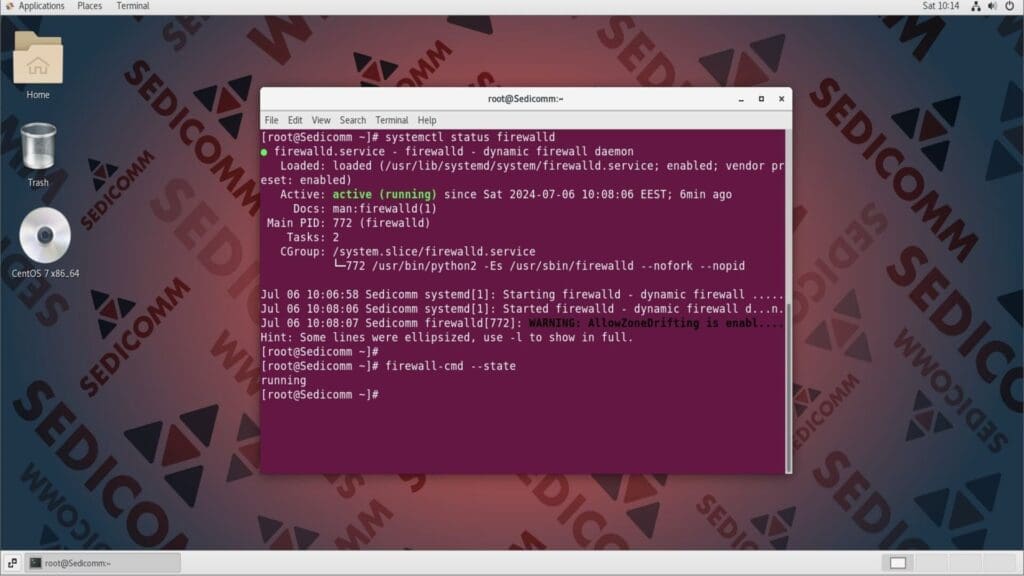

Проверка состояния Firewalld

Перед настройкой брандмауэра Firewalld важно удостовериться, что сама служба запущена. Для этого можно выполнить одну из следующих команд:

На скриншоте выше показано, что служба Firewalld активна. Значит, ее можно применять для управления межсетевым экраном.

Читайте также: Как отключить Firewalld в CentOS Linux.

Важно: для настройки брандмауэра в Linux с помощью Firewalld следует использовать команду firewall-cmd.

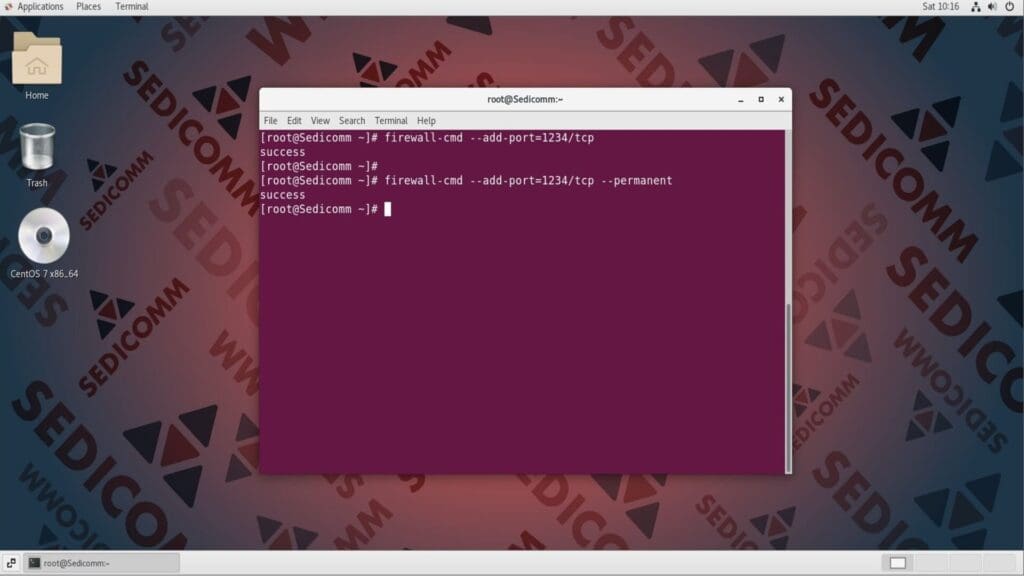

Открытие сетевого порта

Открытым называется сетевой порт, который настроен для приема входящих соединений. Чтобы открыть какой-либо порт с помощью команды firewall-cmd, следует использовать ее опцию --add-port, в качестве значения которой нужно передать номер порта и название протокола транспортного уровня (TCP или UDP). Для примера откроем порт 1234 для приема TCP-трафика:

Предыдущая команда временно открыла порт. То есть, он будет доступен только в текущем сеансе работы ОС. Чтобы внести изменение на постоянной основе, добавьте опцию --permanent:

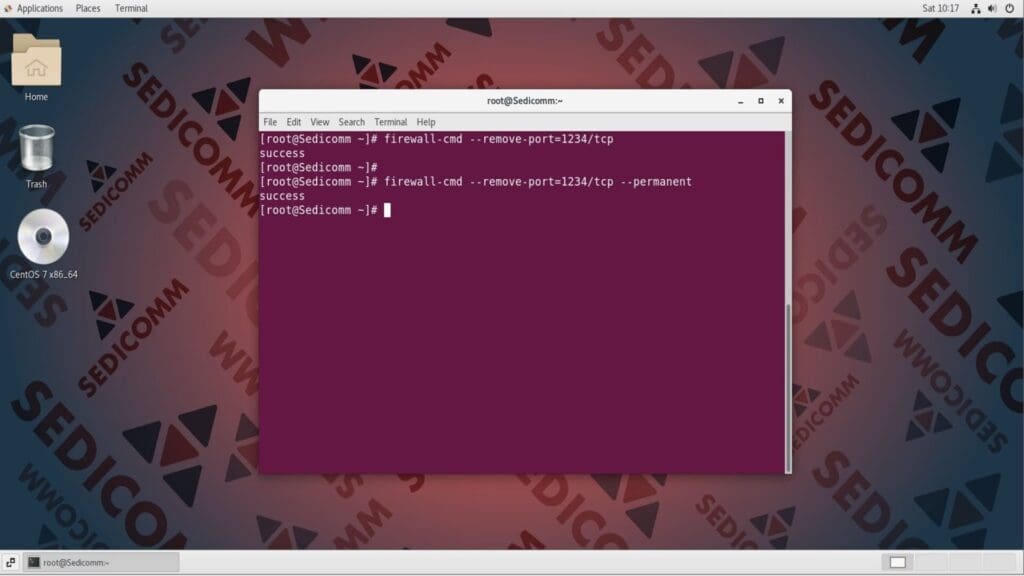

Блокировка сетевого порта

Вы можете удалить сетевой порт из списка открытых, если не хотите, чтобы он принимал трафик. Для этого нужно применить опцию --remove-port вместо --add-port. К примеру:

Читайте также: Как посмотреть открытые порты в Linux в реальном времени.

Разрешение и блокировка доступа к сетевым сервисам

В файле /etc/services хранится список сетевых служб и сопоставленных с ними номеров портов и протоколов. Просмотреть содержимое этого документа можно с помощью любого текстового редактора, например, nano:

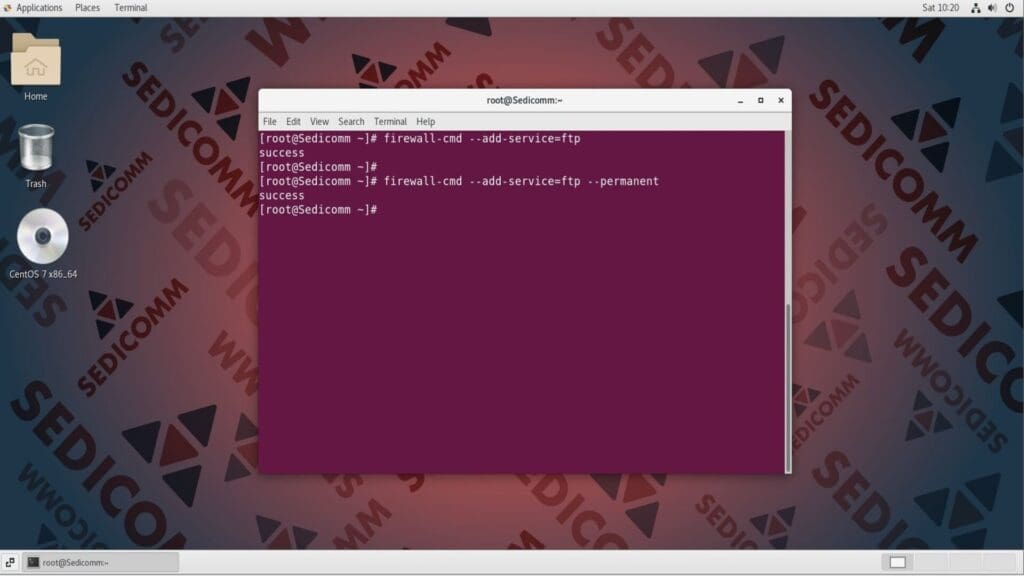

С помощью инструмента Firewalld Вы можете как разрешать доступ к сетевым службам через брандмауэр, так и блокировать его. Чтобы открыть доступ к сервису, используйте опцию --add-service. Например:

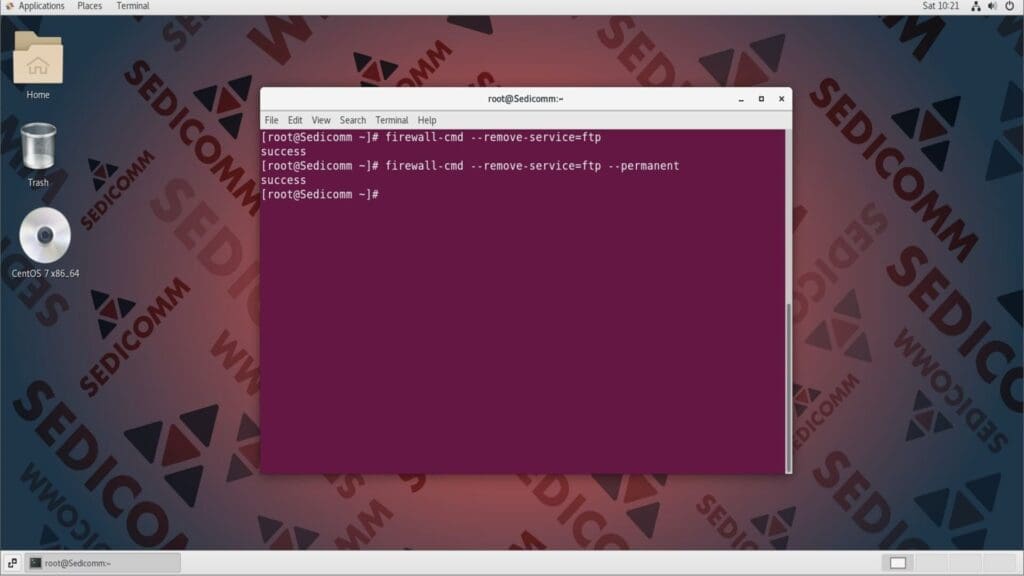

Для блокировки доступа к сетевой службе примените параметр --remove-service:

Настройка «белого» списка IP-адресов

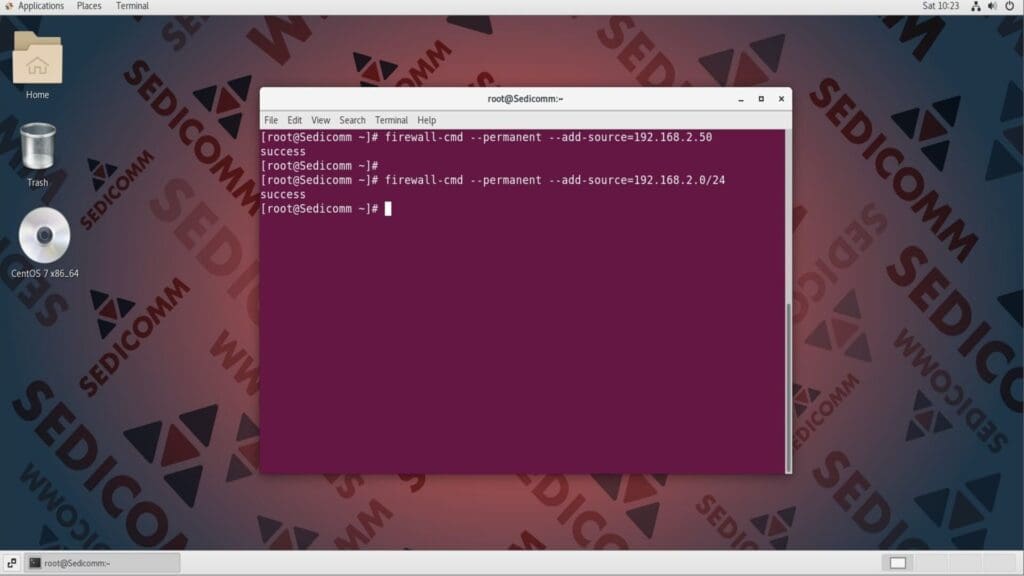

Вы также можете разрешить доступ к сети только для пользователей с определенными IP-адресами, добавив эти адреса в список разрешенных («белый» список). Чтобы это сделать, выполните команду firewall-cmd с опцией --add-source и значением IP-адреса. Например:

Дополнительно существует возможность добавить в «белый» список IP-адреса из определенного диапазона. Например, чтобы разрешить доступ к ПК пользователям с IP-адресами из подсети 192.168.2.0/24, выполните в терминале:

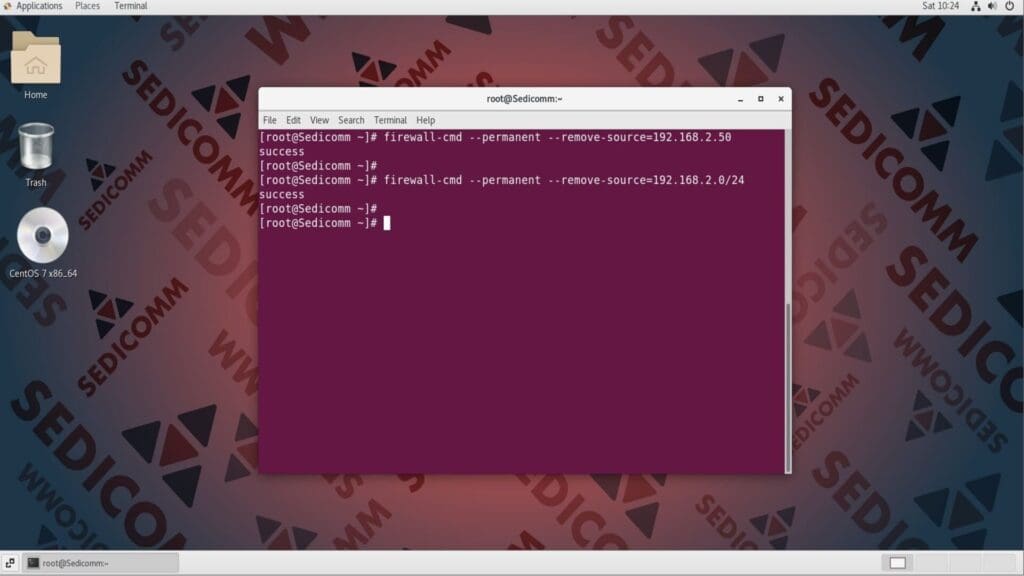

Соответственно, чтобы убрать IP-адреса из «белого» списка, воспользуйтесь опцией --remove-source:

Читайте также: Как рассчитать IP-адрес подсети с помощью ipcalc.

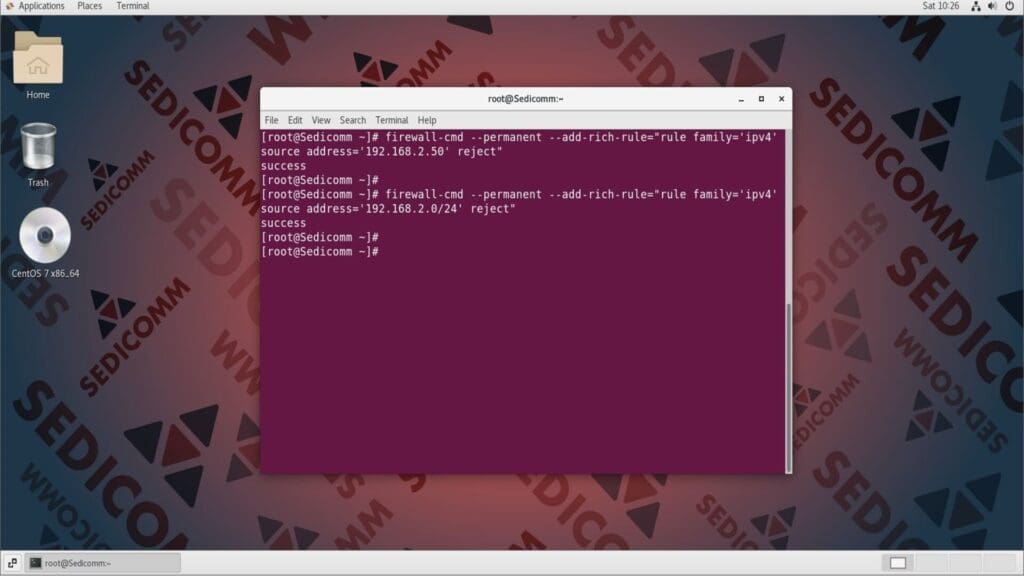

Написание правил rich rules

Rich rules — расширенные правила брандмауэра, которые предоставляют более широкие возможности для управления сетевым трафиком в Linux. Они позволяют администраторам задавать сложные условия для фильтрации данных. Для написания rich rules используются специальные опции. Например, напишем простое правило, которое будет отклонять весь входящий трафик с IPv4-адреса 192.168.2.50:

Где:

--add-rich-rule— параметрfirewall-cmd, который позволяет добавить rich rule;rule family='ipv4'— опция, которая указывает, что правило будет применяться только к адресам IPv4;source address='192.168.2.50'— опция, позволяющая задать IP-адрес, к которому применяется правило;reject— специальное действие, которое означает, что трафик с указанного источника должен быть отклонен.

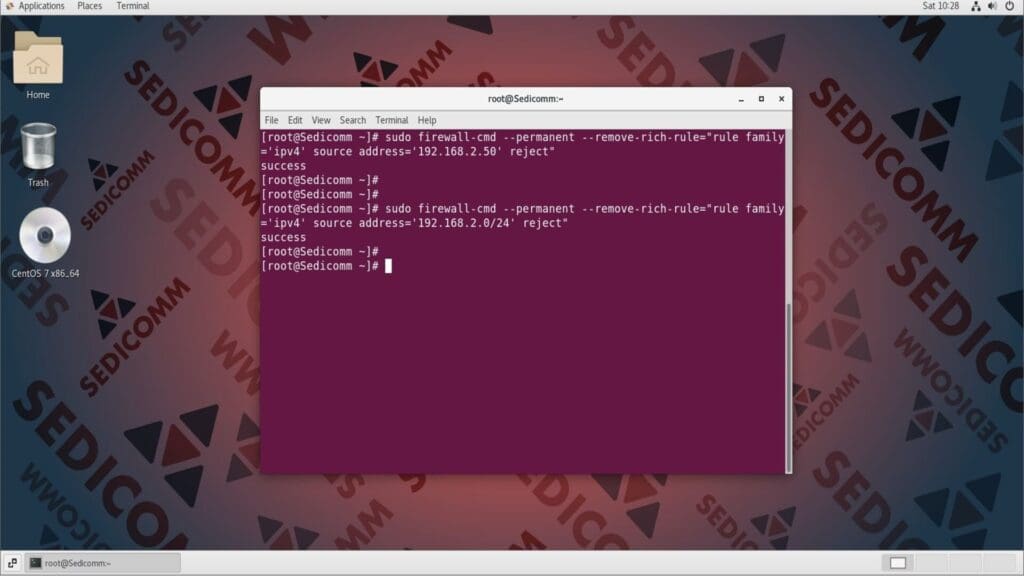

Для удаления расширенного правила следует использовать параметр --remove-rich-rule:

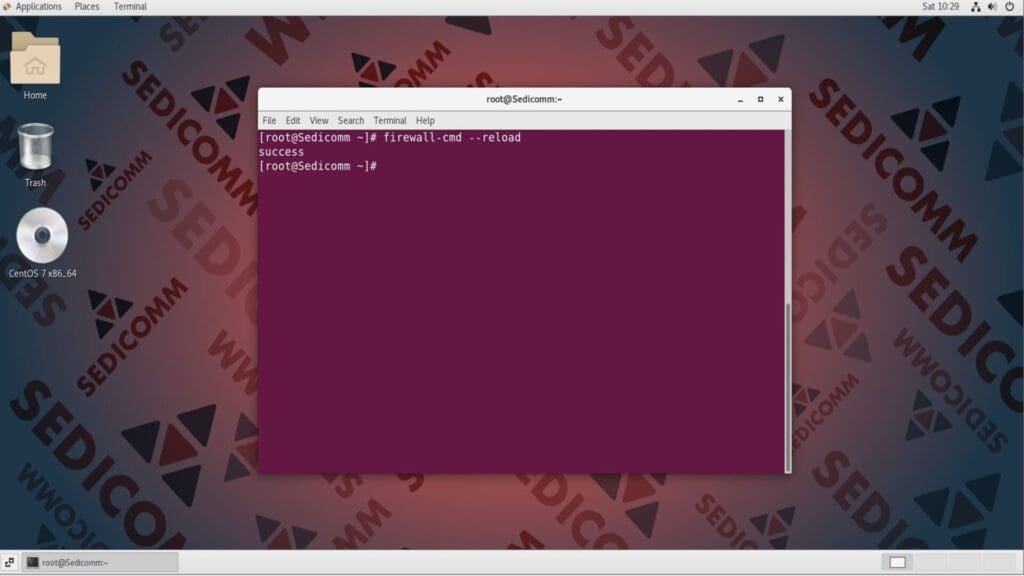

Немедленное вступление в силу настроек брандмауэра

Если Вы внесли какие-либо изменения в настройки межсетевого экрана, и хотите, чтобы они вступили в силу немедленно, выполните команду firewall-cmd с опцией --reload:

Читайте также: Как установить Firewall Builder в Ubuntu.

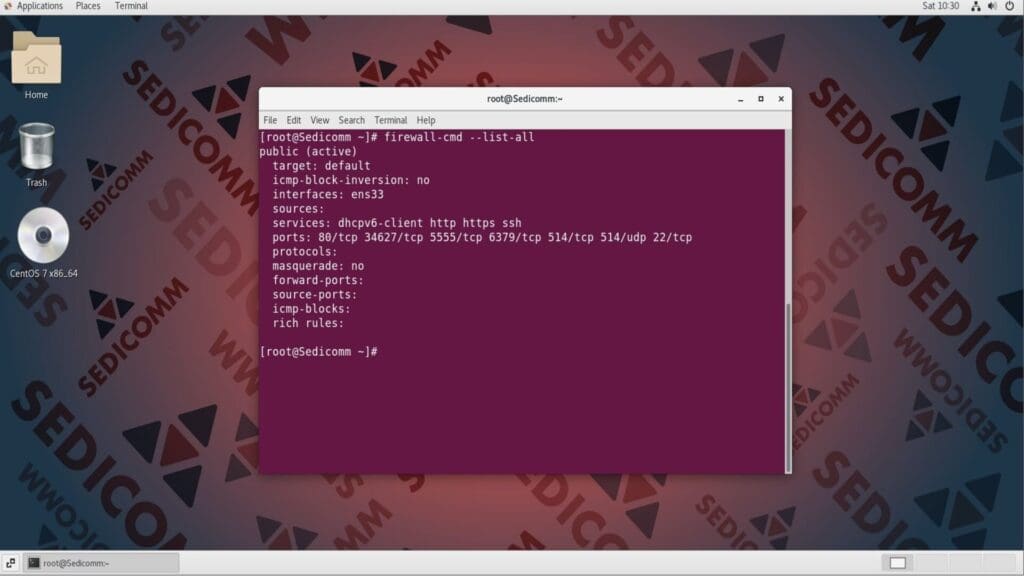

Просмотр всех настроек брандмауэра

Чтобы вывести в окно терминала полную информацию о текущих настройках брандмауэра в Linux, примените опцию --list-all:

Выводы

Утилита Firewalld — полезное современное программное обеспечение для управления межсетевыми экранами в Linux. В этой статье мы показали примеры выполнения базовых команд firewall-cmd для настройки доступа к сети.

Спасибо за время, уделенное прочтению статьи!

Если возникли вопросы — задавайте их в комментариях.

Подписывайтесь на обновления нашего блога и оставайтесь в курсе новостей мира инфокоммуникаций!

Чтобы знать больше и выделяться знаниями среди толпы IT-шников, записывайтесь на курсы Cisco, курсы по кибербезопасности, полный курс по кибербезопасности, курсы DevNet / DevOps (программируемые системы) от Академии Cisco, курсы Linux от Linux Professional Institute на платформе SEDICOMM University (Университет СЭДИКОММ).

Курсы Cisco, Linux, кибербезопасность, DevOps / DevNet, Python с трудоустройством!

- Поможем стать экспертом по сетевой инженерии, кибербезопасности, программируемым сетям и системам и получить международные сертификаты Cisco, Linux LPI, Python Institute.

- Предлагаем проверенную программу с лучшими учебниками от экспертов из Cisco Networking Academy, Linux Professional Institute и Python Institute, помощь сертифицированных инструкторов и личного куратора.

- Поможем с трудоустройством и стартом карьеры в сфере IT — 100% наших выпускников трудоустраиваются.

- Проведем вечерние онлайн-лекции на нашей платформе.

- Согласуем с вами удобное время для практик.

- Если хотите индивидуальный график — обсудим и реализуем.

- Личный куратор будет на связи, чтобы ответить на вопросы, проконсультировать и мотивировать придерживаться сроков сдачи экзаменов.

- Всем, кто боится потерять мотивацию и не закончить обучение, предложим общение с профессиональным коучем.

- отредактировать или создать с нуля резюме;

- подготовиться к техническим интервью;

- подготовиться к конкурсу на понравившуюся вакансию;

- устроиться на работу в Cisco по специальной программе. Наши студенты, которые уже работают там: жмите на #НашиВCisco Вконтакте, #НашиВCisco Facebook.