SSH (от англ. Secure Shell) — криптографический сетевой протокол, используемый для безопасной связи между двумя устройствами (как правило, клиентом и сервером). В Linux все события в операционной системе регистрируются в журнальных файлах, и попытки доступа к SSH-серверу не являются исключением.

В этой статье мы расскажем, как вывести на экран список неудачных подключений к серверу SSH в Linux.

Содержание:

- Просмотр провалившихся попыток подключений по SSH в Ubuntu

- Вывод списка неудачных попыток входа по SSH в CentOS

- Использование утилиты journalctl в Linux

- Выводы

Просмотр провалившихся попыток подключений по SSH в Ubuntu

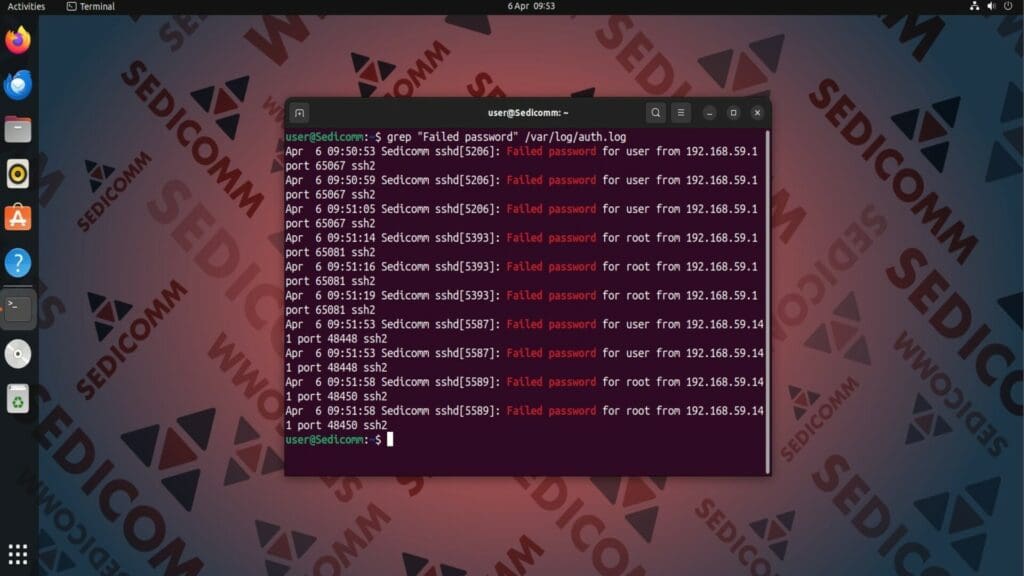

В дистрибутивах Linux на базе Debian / Ubuntu все события, связанные с аутентификацией, записываются в файл /var/log/auth.log. Сообщения о неудачных попытках входа по SSH обычно содержат строку Failed password. Поэтому, чтобы вывести на экран список провалившихся SSH-подключений, используйте команду grep для поиска в файле соответствующего текста:

Кроме этого, с помощью утилиты grep Вы можете найти текст failure:

Читайте также: Как увеличить время таймаута SSH-соединения в Linux.

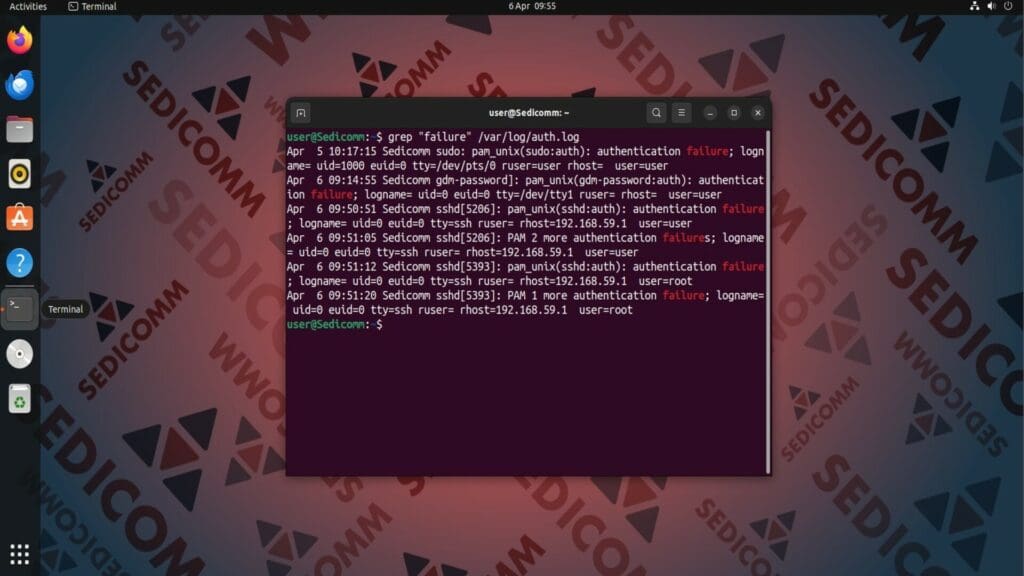

На скриншоте выше видно, что все записи о неудачных попытках подключений по SSH помимо слова failure содержат tty=ssh и sshd[...].

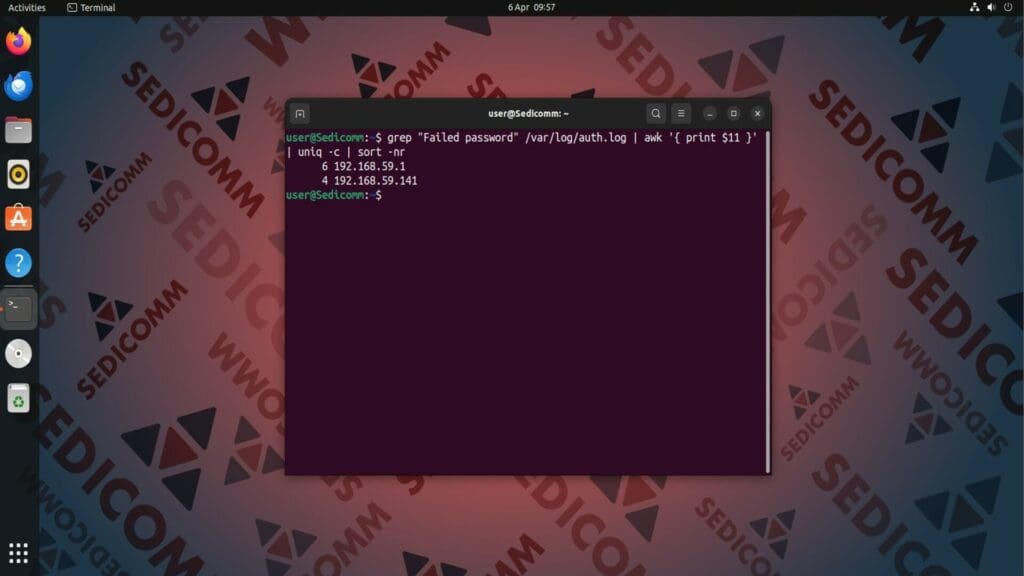

Используя функционал команд awk, uniq и sort, можно определить, с каких IP-адресов было наибольшее количество неудачных попыток установления SSH-соединений:

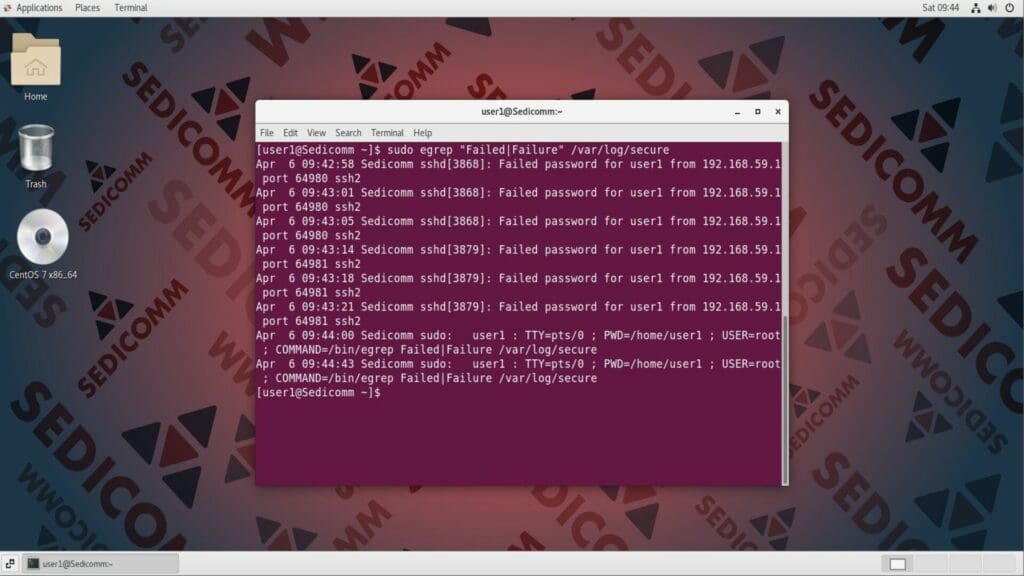

Вывод списка неудачных попыток входа по SSH в CentOS

В дистрибутивах Linux на базе CentOS / RHEL провалившиеся попытки SSH-подключений записываются в файл /var/log/secure. Соответствующие сообщения также обычно содержат слова Failed или failure. Найти их можно с помощью следующей команды:

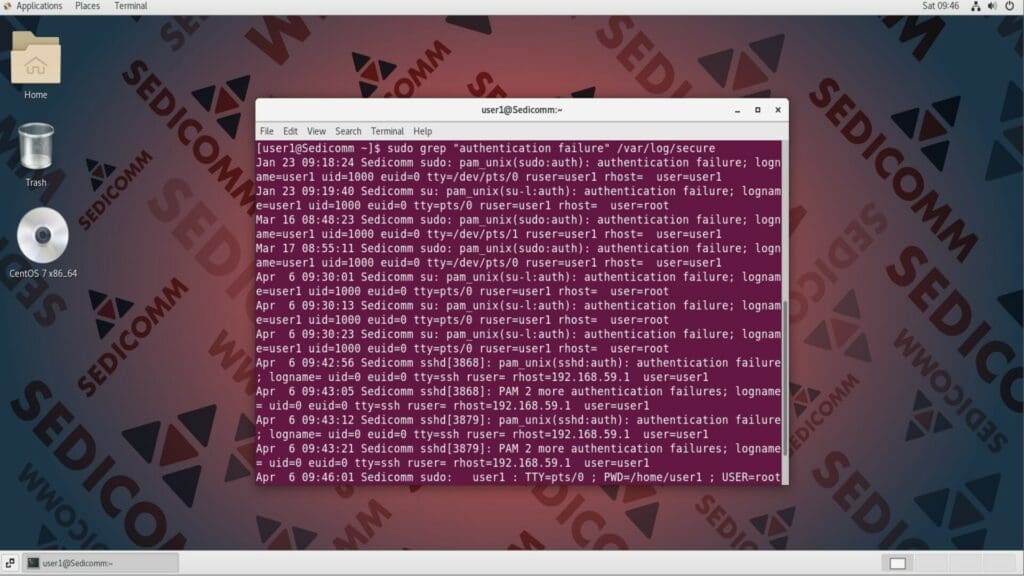

У Вас также есть возможности вывести на экран записи о провалившихся попытках входа по SSH, выполнив поиск строк с текстом authentication failure в файле /var/log/secure. Например:

На скриншоте выше видно, что все записи о неудачных попыток подключения по SSH к ПК содержат текст tty=ssh и sshd[...].

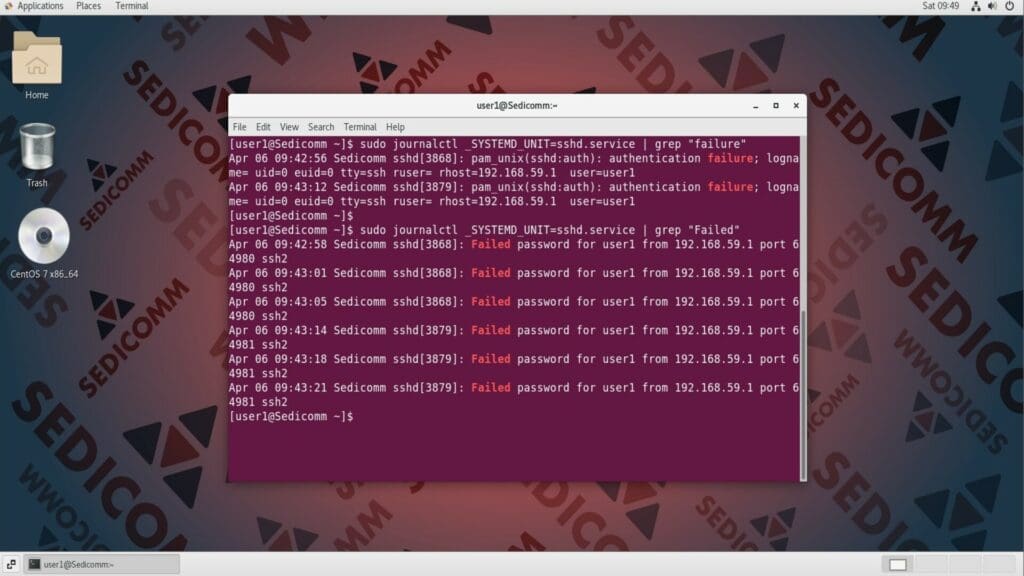

Использование утилиты journalctl в Linux

Утилита journalctl — инструмент командной строки в Linux, используемый для запроса и просмотра лог-файлов Systemd. Она входит в набор команд Systemd — стандартной системы инициализации в большинстве современных дистрибутивов Linux.

Читайте также: Команда journalctl в Linux с примерами.

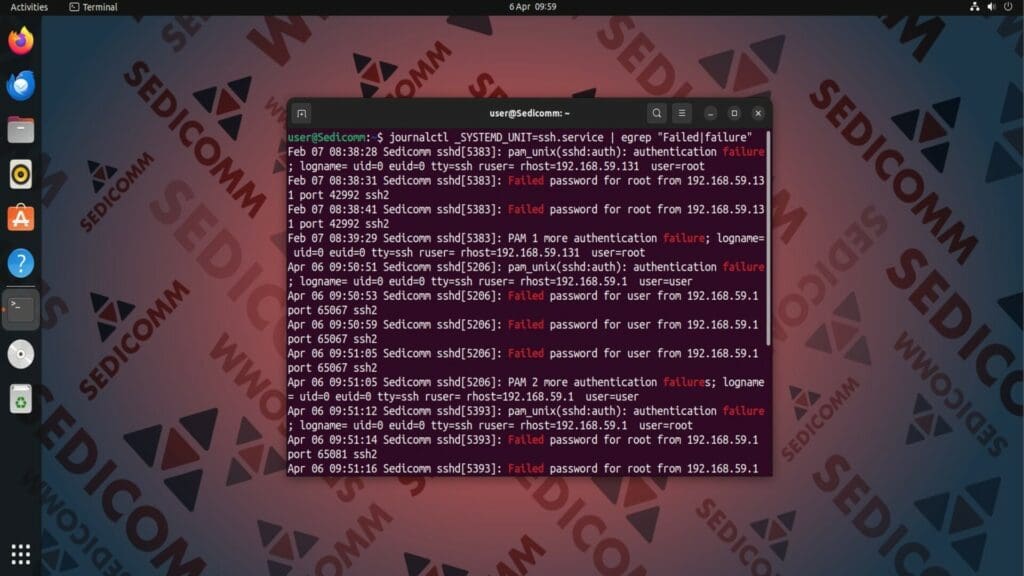

Чтобы вывести в терминал сообщения из файлов журналов о неудавшихся попытках входа по SSH в Debian / Ubuntu, воспользуйтесь следующей конструкцией команд:

А для дистрибутивов на базе CentOS / RHEL выполните в терминале:

Выводы

Теперь Вы умеете искать записи о провалившихся попытках входа по SSH в Linux. Зная, с каких IP-адресов неизвестные пользователи пытаются получить доступ к серверу или компьютеру, Вы можете обновить правила брандмауэра для повышения безопасности операционной системы.

Спасибо за время, уделенное прочтению статьи!

Если возникли вопросы — задавайте их в комментариях.

Подписывайтесь на обновления нашего блога и оставайтесь в курсе новостей мира инфокоммуникаций!

Чтобы знать больше и выделяться знаниями среди толпы IT-шников, записывайтесь на курсы Cisco, курсы по кибербезопасности, полный курс по кибербезопасности, курсы DevNet / DevOps (программируемые системы) от Академии Cisco, курсы Linux от Linux Professional Institute на платформе SEDICOMM University (Университет СЭДИКОММ).

Курсы Cisco, Linux, кибербезопасность, DevOps / DevNet, Python с трудоустройством!

- Поможем стать экспертом по сетевой инженерии, кибербезопасности, программируемым сетям и системам и получить международные сертификаты Cisco, Linux LPI, Python Institute.

- Предлагаем проверенную программу с лучшими учебниками от экспертов из Cisco Networking Academy, Linux Professional Institute и Python Institute, помощь сертифицированных инструкторов и личного куратора.

- Поможем с трудоустройством и стартом карьеры в сфере IT — 100% наших выпускников трудоустраиваются.

- Проведем вечерние онлайн-лекции на нашей платформе.

- Согласуем с вами удобное время для практик.

- Если хотите индивидуальный график — обсудим и реализуем.

- Личный куратор будет на связи, чтобы ответить на вопросы, проконсультировать и мотивировать придерживаться сроков сдачи экзаменов.

- Всем, кто боится потерять мотивацию и не закончить обучение, предложим общение с профессиональным коучем.

- отредактировать или создать с нуля резюме;

- подготовиться к техническим интервью;

- подготовиться к конкурсу на понравившуюся вакансию;

- устроиться на работу в Cisco по специальной программе. Наши студенты, которые уже работают там: жмите на #НашиВCisco Вконтакте, #НашиВCisco Facebook.